- Аутентификация Windows — основные принципы и методы

- Основные понятия проверки подлинности Windows

- Локальная аутентификация

- Сетевая аутентификация

- Доменная аутентификация

- Мультитенантная аутентификация

- Аналогия с физическим миром

- Процесс мультитенантной аутентификации

- Возможности мультитенантной аутентификации

- Биометрическая аутентификация

- Двухфакторная аутентификация

- 1. Smart Cards

- 2. Одноразовые коды

- Продвинутые методы аутентификации Windows

- Аутентификация с использованием сертификатов

- Аутентификация с использованием удостоверений Smart Card

- Делегирование аутентификации

- Видео:

- Что такое БИОС/UEFI? Нужно ли ОБНОВЛЯТЬ и как ПРОШИТЬ?

Аутентификация Windows — основные принципы и методы

Аутентификация – это ограниченное предоставление доступа пользователям к определенным ресурсам сети. В операционной системе Windows аутентификация осуществляется по протоколу NTLM (NT Lan Manager), который позволяет управлять доступом к данным и ресурсам в сети. Основными принципами аутентификации Windows являются проверка подлинности пользователей и установление доверия между клиентом и сервером.

Аутентификация Windows основана на двух основных методах: проверке учетных записей и использовании разрешений. При проверке учетных записей пользователи вводят свое удостоверение подлинности, такое как логин и пароль. Использование разрешений позволяет настроить доступ к различным ресурсам сети в зависимости от уровня привилегий пользователя.

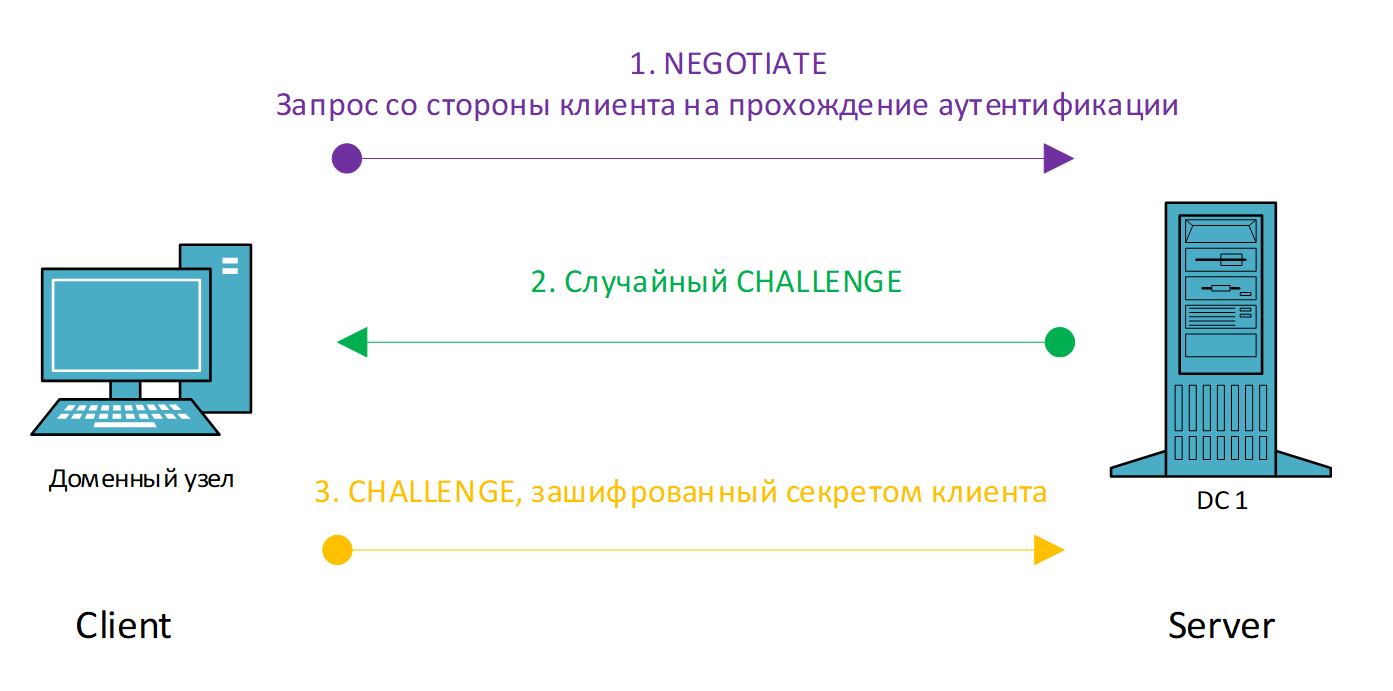

NTLM-протокол, используемый для аутентификации Windows, определяет безопасную передачу данных между клиентом и сервером. Он использует криптографические методы для защиты учетных данных и обеспечения конфиденциальности информации. При этом, для аутентификации пользователей в домене могут быть заданы различные политики и настройки безопасности.

Для аутентификации пользователей в Windows могут использоваться различные методы, такие как ввод пароля, использование протокола Windows Hello, аутентификация с помощью устройств считывания отпечатка пальца или смарт-карт. Кроме того, в Windows имеется также возможность делегирования прав доступа, когда пользователь может предоставить другому пользователю определенные разрешения без необходимости предоставления своих учетных данных.

Аутентификация Windows имеет большое значение в сетевом окружении, где важно обеспечить безопасность данных и ресурсов. Правильная настройка аутентификации позволяет управлять доступом пользователей к различным серверам, доменам и ресурсам. Благодаря этому, пользователи могут работать только с теми данными и ресурсами, к которым у них есть соответствующие разрешения, а администраторы могут гибко настроить уровень доступа в соответствии с требованиями безопасности.

Основные понятия проверки подлинности Windows

Windows NTLM (NT LAN Manager) является старым методом аутентификации, который требует, чтобы пользователь ввел свое имя пользователя и пароль для проверки подлинности. Однако NTLM имеет некоторые ограничения в безопасности и может быть уязвим к атакам, поэтому рекомендуется использовать более безопасные методы аутентификации.

Метод Kerberos используется для проверки подлинности в распределенных сетях и основан на принципе доверенных сторон. При использовании Kerberos пользователи получают «билеты» на доступ к ресурсам, которые они могут использовать без необходимости повторной аутентификации. Доверенный сторонний сервер выпускает эти билеты и проверяет их при доступе к ресурсам.

Аутентификация с использованием смарт-карт является более безопасным способом проверки подлинности, поскольку требует физического присутствия пользователя и специального ключа доступа. Смарт-карты могут быть использованы для аутентификации на компьютерах, серверах и других ресурсах, и они могут быть установлены в различных устройствах, таких как считыватели карт или USB-ключи.

В случае аутентификации Windows, контроллер домена служит в качестве доверенного центра, который проверяет идентификацию пользователей и принимает решение о предоставлении доступа к ресурсам. Контроллеры домена должны иметь доверие к другим контроллерам домена и установленным доверенным авторитетам для поддержания безопасности и надежности аутентификации.

В Windows есть также аналогия аутентификации в интернете — протокол SSL/TLS, который использует сертификаты и шифрование для проверки подлинности и защиты данных в сети. SSL/TLS широко используется на серверах IIS и других серверах для обеспечения безопасной передачи данных.

Локальная аутентификация

Примером локальной аутентификации является аутентификация Windows, когда пользователи должны указать свои учетные данные (имя пользователя и пароль) для входа в систему. Это основной способ аутентификации Windows, каждый пользователь получает уникальную учетную запись, и он может использовать только свои учетные данные для доступа к системе и ресурсам.

В процессе локальной аутентификации данные пользователя передаются на проверку на локальном компьютере или сервере. Если предоставленные данные соответствуют записи пользователя в системе, аутентификация проходит успешно, и пользователь получает доступ к запрашиваемым ресурсам.

Локальная аутентификация подобна ситуации, когда проверяется доверенность человека, предоставляющего свой паспорт на границе страны. Если паспорт соответствует данным пользователя и доверяются учреждению, выдающему паспорт, пользователю разрешается въезд в страну и доступ к ресурсам страны. Точно так же система Windows доверяет проверенным учетным данным пользователей и предоставляет им доступ к запрашиваемым ресурсам.

Локальная аутентификация не требует сетевого подключения или доступа к серверам домена, поэтому она может быть полезна при работе с отсоединенными устройствами или в ситуациях, когда нет сети для проверки учетных данных пользователя.

Однако локальная аутентификация имеет и свои ограничения. Например, процесс аутентификации и проверки учетных данных осуществляется только на локальном устройстве, что означает, что пользователь не сможет получить доступ к ресурсам на других компьютерах или серверах. Кроме того, измена учетных данных или потеря пароля может стать проблемой, так как требуется физическая проверка каждого устройства, на котором пользователь зарегистрирован.

В целом, локальная аутентификация предоставляет возможность контролировать доступ пользователей к локальным ресурсам и обеспечивает безопасность данных, хранящихся только на одном компьютере или сервере.

Сетевая аутентификация

Система аутентификации Kerberos в Windows основана на принципах взаимодействия между клиентом, сервером и доверенным центром аутентификации (KDC). Клиент, отправляя запрос на проверку подлинности, получает специальный билет, содержащий информацию о его подлинности. Данный билет используется для доступа к ресурсам в сети.

Другой распространенной системой аутентификации является NTLM (Windows NT LAN Manager). Он используется в старых версиях Windows и предоставляет более слабую безопасность по сравнению с Kerberos. Однако, NTLM все еще может быть доступен для аутентификации в некоторых ситуациях и средах.

Сетевая аутентификация в Windows также включает использование доверенных доменных контроллеров (trusted domain controllers), которые обеспечивают доступ к учетным записям пользователей и группам через сеть. Приложение может использовать доменные контроллеры для проверки подлинности пользователей и получения разрешений на доступ к определенным ресурсам.

Дополнительно, сетевая аутентификация может быть усилена с помощью двухфакторной аутентификации (например, использование биометрических данных, таких как отпечаток пальца, в сочетании с паролем). Это повышает уровень безопасности, так как для доступа требуется предоставление дополнительных данных, помимо простого пароля.

В целом, сетевая аутентификация в Windows играет важную роль в обеспечении безопасности доступа к данным и ресурсам в корпоративной и государственной сетях. Она позволяет проверять подлинность пользователей и предоставлять им соответствующие разрешения на доступ к информации и функционалу системы.

Доменная аутентификация

Доменная аутентификация позволяет пользователям вводить свои учетные данные (имя пользователя и пароль) на своем компьютере и проверять их подлинность через доверенные серверы в домене. В случае успеха проверки, пользователь получает удостоверение подлинности, которое может быть использовано для авторизации его действий на других компьютерах или серверах в домене.

Основные концепции, связанные с доменной аутентификацией, включают в себя: доверие между доменами, множественная проверка подлинности, синхронизация учетных записей пользователей, чтение данных учетных записей пользователей через протокол LDAP и использование протокола NTLM для поддержки клиентов, не поддерживающих Kerberos.

Доменная аутентификация особенно полезна в организациях с компьютерными сетями, где требуется обеспечить высокий уровень безопасности и синхронизации данных пользователей. Данные учетных записей пользователей также могут быть синхронизированы между разными доменами, что позволяет пользователям вводить свои учетные данные в любой стране и получать доступ к службам, которым доверяет их домен.

Аналогией доменной аутентификации может служить паспорт путешественника. Когда путешественник входит в страну, его документ проверяется на подлинность и безопасность, а затем он получает въездную визу. Также и доменная аутентификация проверяет данные пользователя и выдает ему удостоверение подлинности, которое позволяет ему получать доступ к различным сервисам и ресурсам в домене.

Важно обратить внимание, что в случае использования доменной аутентификации, учетные данные пользователей не передаются между компьютерами в открытом виде. Вместо этого происходит проверка подлинности на сервере домена, который доверяет этому пользователю.

Мультитенантная аутентификация

Аналогия с физическим миром

Мультитенантная аутентификация можно сравнить с ситуацией, когда у пользователя есть ключ от своей квартиры, основного входа в дом, а также от других помещений, к которым ему предоставлен доступ. Пользователь может использовать этот ключ, чтобы получить доступ к своей квартире, но не имеет доступа к чужим квартирам или ограниченным помещениям.

Процесс мультитенантной аутентификации

Процесс мультитенантной аутентификации в операционных системах Windows и других системах основан на использовании криптографических протоколов и обмене данными между серверами и пользователями. Пользователь при вводе своих учетных данных предоставляет этому процессу подтверждающую информацию для проверки.

В мультитенантной аутентификации учетные данные, такие как логин и пароль, могут быть хранены на серверах в зашифрованном виде или с использованием доверенного ключа, который обеспечивает безопасность и конфиденциальность данных пользователей. Это позволяет предотвратить несанкционированный доступ к данным пользователей и поддерживать высокий уровень безопасности системы.

Одним из способов мультитенантной аутентификации является использование смарт-карт. Смарт-карта представляет собой небольшую пластиковую карту с встроенным микропроцессором и возможностью хранить и обрабатывать данные. Пользователь может использовать свою смарт-карту для аутентификации и получения доступа к ресурсам системы, предоставляя карту для чтения специальным устройствам.

Возможности мультитенантной аутентификации

Мультитенантная аутентификация позволяет администраторам настроить и контролировать права доступа пользователей к различным приложениям и системам в ограниченном режиме. Пользователи получают доступ только к тем ресурсам, для которых им было предоставлено разрешение, и не могут видеть или изменять данные других пользователей.

Существует возможность делегирования прав доступа между пользователями с разными уровнями привилегий. Например, администраторы могут разрешить определенным пользователям получать доступ к конфиденциальным данным или системным функциям, в то время как другие пользователи могут быть ограничены в доступе только к базовым функциям и данным.

Мультитенантная аутентификация также позволяет реализовывать многоуровневую систему проверки подлинности в различных системах. При этом пользователи могут вводить дополнительные сведения для дополнительной проверки и подтверждения своей личности, такие как ответы на секретные вопросы или одноразовые пароли, получаемые через SMS или приложения для мобильных устройств.

В целом, мультитенантная аутентификация предоставляет возможность эффективного и безопасного управления доступом пользователей к различным ресурсам и приложениям, обеспечивая защиту данных и систем от несанкционированного доступа и нарушений.

Биометрическая аутентификация

Механизмы биометрической аутентификации позволяют установить подлинность пользователя на основе его физических характеристик, таких как отпечатки пальцев, голос, лицо или сетчатка глаза. Группа провайдеров данных Windows включает в себя службы проверки и учетные записи, которые обеспечивают возможность аутентификации на основе биометрической информации.

Один из примеров такой аутентификации в Windows — протокол Kerberos. Он позволяет проверять подлинность пользователя при входе в систему и передавать учетные данные по безопасному каналу связи. Этот протокол доверяет только доверенным службам и может работать с несколькими доменами в одной области безопасности. Кроме того, Kerberos использует транзитивные доверительные отношения между принципалами, что позволяет передавать запросы аутентификации через границы доменов.

Биометрическая аутентификация также может включать использование биометрических карт или паспортов. Эти устройства позволяют пользователю указать свою подлинность приложению или органу безопасности через ввод биометрических данных. Карты или паспорта также могут служить доверенными документами при пересечении границы или для доступа к определенным местам или услугам.

Биометрическая аутентификация имеет множество преимуществ по сравнению с традиционными методами аутентификации: она более надежна и удобна для пользователя. Однако, как и любой другой метод, она не лишена недостатков и требует внедрения соответствующих правил и механизмов безопасности для защиты данных от несанкционированного доступа.

Двухфакторная аутентификация

В контексте аутентификации Windows 2FA может быть реализована с использованием различных методов, включая:

1. Smart Cards

Умные карты — это физические устройства, которые содержат информацию для проверки подлинности пользователя. Пользователь вводит свою учетную карту в специальное устройство, которое проверяет информацию на карте и удостоверяется в его подлинности.

2. Одноразовые коды

Одноразовые коды генерируются специальными устройствами или приложениями, которые пользователь может использовать для получения временного пароля или кода доступа. Этот код действителен только один раз и используется вместо постоянного пароля.

Двухфакторная аутентификация помогает защитить учетные записи от несанкционированных доступов, таких как хакерские атаки или утерянные пароли. Она позволяет создать ограниченное доверие к учетной записи, усиливая безопасность системы.

| Преимущества | Недостатки |

|---|---|

|

|

Двухфакторная аутентификация широко используется во многих различных сферах и странах, где требуется обеспечение безопасности данных и доступа. Она часто используется в системах учета и контроля врачей, государственных служащих и путешественников. Веб-приложения, такие как IIS, могут использовать двухфакторную аутентификацию, чтобы обеспечить доступ к ограниченной функциональности на основе учетных записей пользователей.

Продвинутые методы аутентификации Windows

Windows предоставляет различные продвинутые методы аутентификации, позволяющие пользователям проверять свою личность перед доступом к ресурсам и сервисам. Некоторые из таких методов включают в себя:

Аутентификация с использованием сертификатов

Аутентификация с использованием сертификатов является криптографическим методом, который использует цифровые сертификаты для проверки подлинности пользователей. Настройка аутентификации через сертификаты требует установки сертификатного сервера и настройки правил доступа к ресурсам.

Аутентификация с использованием удостоверений Smart Card

Аутентификация с использованием удостоверений Smart Card предоставляет возможность пользователям вводить свои личные данные, такие как дата рождения и номер паспорта, для проверки подлинности. Удостоверение Smart Card состоит из криптографических ключей, которые используются для проверки подлинности пользователя.

Подобно криптографическим сертификатам, удостоверения Smart Card обеспечивают обязательство неизменности данных пользователя, что делает их доверенным инструментом аутентификации.

Делегирование аутентификации

Делегирование аутентификации позволяет пользователям автоматически получать доступ к ресурсам, используя уже аутентифицированные учетные данные другого сервиса. Это удобно в случае, когда пользователям необходимо войти в систему или сервис, который не поддерживает их текущий метод аутентификации.

Windows предоставляет возможность делегирования аутентификации через различные механизмы, такие как аутентификация через веб-конфигурацию и использование серверов доменной службы каталогов.

Эти продвинутые методы аутентификации Windows позволяют пользователям получать доступ к ресурсам и сервисам в различных областях, обеспечивая безопасность и доверенность в каждом процессе аутентификации.

Видео:

Что такое БИОС/UEFI? Нужно ли ОБНОВЛЯТЬ и как ПРОШИТЬ?

Что такое БИОС/UEFI? Нужно ли ОБНОВЛЯТЬ и как ПРОШИТЬ? by Павел Мудрый 301,371 views 7 years ago 21 minutes