- Настройка проверки подлинности ASA AnyConnect с сопоставлением сертификата и предварительным заполнением — руководство

- Установка и настройка ASA AnyConnect

- Создание и установка сертификата для проверки подлинности

- Создание самоподписанного сертификата

- Установка сертификата на сервере ASA

- Установка сертификата на клиентском устройстве

- Проверка корректности установки сертификата

- Настройка сопоставления сертификата в ASA AnyConnect

- Предварительное заполнение данных для ускоренной авторизации

- Устранение неполадок

- Проверка настроек ASA AnyConnect

- Сертификаты и регистрация

- Предварительное заполнение

- Отладка и анализ

- Просмотр конфигурации

- Проверка сценариев

- Проверка подлинности

- Проверка сеанса

- Комментарии и отладка

- Изменение настроек

- Видео:

- Урок 44 Cisco Packet Tracer Запуск протокола OSPF внутри VPN сети, созданной на основе GRE туннелей

Настройка проверки подлинности ASA AnyConnect с сопоставлением сертификата и предварительным заполнением — руководство

Аутентификация играет важную роль в обеспечении безопасного соединения пользователей с виртуальной частной сетью (VPN). ASA AnyConnect позволяет использовать различные способы аутентификации, включая проверку подлинности с использованием сертификатов. В этом руководстве мы рассмотрим процесс настройки проверки подлинности ASA AnyConnect с сопоставлением сертификата и предварительным заполнением.

Одна из проблем, с которой многие пользователи сталкиваются при подключении к VPN, — это отсутствие необходимой информации у них для входа в систему. Для решения этой проблемы можно использовать предварительное заполнение полей аутентификации, чтобы пользователи могли сохранить свои учетные данные для последующего использования. Таким образом, пользователи избегают неудобства постоянной обработки или ввода записей для подключения к VPN.

В этом руководстве представлен пример настройки проверки подлинности ASA AnyConnect с предварительным заполнением и сопоставлением сертификата. Для успешной установки и настройки требуется следующая информация:

- Серверы ASA и AnyConnect, настроенные на обработку туннелей связи.

- Предварительно созданные локальные и удаленные серверы проверки подлинности.

- Сопоставленные сертификаты для каждого сервера проверки подлинности.

- Предварительно установленное средство отладки, чтобы найти и исправить возможные проблемы.

Процесс настройки проверки подлинности ASA AnyConnect с сопоставлением сертификата и предварительным заполнением включает в себя следующие шаги:

- Импорт сертификатов на устройство ASA и установка параметров проверки подлинности.

- Настройка сертификата для каждой группы серверов проверки подлинности.

- Настройка предварительного заполнения полей аутентификации для пользователей.

- Сохранение настроек и проверка их правильности.

После завершения этих шагов вы сможете настроить проверку подлинности ASA AnyConnect с сопоставлением сертификата и предварительным заполнением. Это поможет вашим пользователям подключаться к VPN без необходимости ввода повторной информации для аутентификации.

Установка и настройка ASA AnyConnect

Настройка и установка ASA Anyconnect требует выполнения нескольких этапов:

Шаг 1: установка компонентов VPN

Перед началом установки необходимо убедиться в наличии необходимых компонентов VPN на устройстве. Для этого выполните следующие действия:

- Откройте приложение AnyConnect на компьютере или мобильном устройстве.

- Нажмите на иконку настроек в правом верхнем углу экрана.

- Выберите пункт «Помощь» в меню.

- Откроется страница с информацией о версии, установленной на вашем устройстве.

- Проверьте, что все необходимые компоненты установлены и работают корректно.

Если какие-либо компоненты отсутствуют или не соответствуют ожидаемым значениям, можно обратиться в службу поддержки для получения дальнейших инструкций.

Шаг 2: настройка подлинности сертификата

Для настройки проверки подлинности сертификата выполните следующие действия:

- Запустите клиент AnyConnect.

- Нажмите на значок шестеренки в правом верхнем углу окна.

- Выберите пункт «Параметры» в меню.

- В разделе «Подлинность» найдите поле «Сертификаты» и нажмите на кнопку «Импорт».

- Выберите файл сертификата и введите пароль, если это требуется.

- После успешного импорта сертификата нажмите «ОК».

Шаг 3: настройка аутентификации

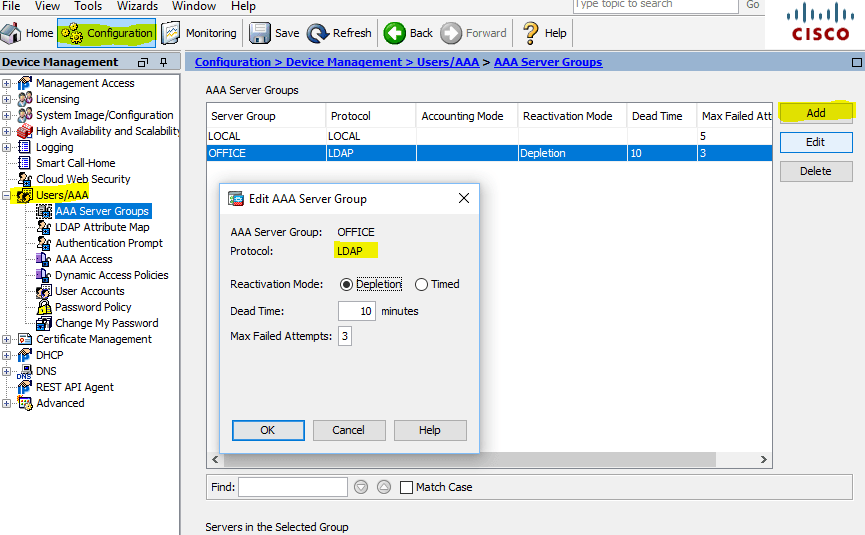

Для настройки аутентификации выполните следующие действия:

- Откройте командную оболочку устройства ASA.

- Войдите в режим конфигурации.

- Используйте команду «authentication-server-group» для создания новой группы серверов аутентификации.

- Настройте подробности аутентификации в соответствии с требованиями вашей компании.

После завершения настройки аутентификации перезагрузите устройство для применения изменений.

Важное примечание: кроме настройки аутентификации, также необходимо настроить туннели для передачи данных через VPN.

Шаг 4: настройка дополнительных сценариев возврата после прерывания соединения

Чтобы настроить дополнительные сценарии возврата после прерывания соединения, выполните следующие действия:

- Откройте приложение AnyConnect на компьютере или мобильном устройстве.

- Нажмите на иконку настроек в правом верхнем углу экрана.

- Выберите пункт «Настройки» в меню.

- В разделе «Дополнительно» найдите поле «Сеансы» и выберите желаемый сценарий возврата.

- Сохраните изменения и закройте окно настроек.

После настройки дополнительных сценариев включите опцию «автоотключение», чтобы AnyConnect автоматически отключался при прерывании соединения.

Теперь установка и настройка ASA AnyConnect завершена. Вы можете приступить к использованию VPN-подключения.

Создание и установка сертификата для проверки подлинности

Для обеспечения безопасной проверки подлинности при подключении к серверу ASA AnyConnect необходимо создать и установить сертификат. Сертификат используется для проверки подлинности сервера и клиента, а также для защиты передаваемых данных.

Для создания сертификата можно использовать самоподписанный сертификат или сертификат от надежного удостоверяющего центра (CA). Если вы планируете использовать самоподписанный сертификат, учтите, что для его установки на клиентском устройстве при подключении может потребоваться дополнительная настройка.

Создание самоподписанного сертификата

Для создания самоподписанного сертификата можно использовать различные инструменты, включая OpenSSL или утилиту ASA на самом устройстве. Ниже приведены общие шаги для создания сертификата с помощью OpenSSL:

- Установите OpenSSL на компьютер, если он еще не установлен.

- Сгенерируйте закрытый ключ:

openssl genrsa -out server.key 2048 - Создайте сертификатное запрос (CSR):

openssl req -new -key server.key -out server.csr - Заполните необходимую информацию для сертификата, включая название организации, страну и др.

- Самоподписать сертификат:

openssl x509 -req -days 365 -in server.csr -signkey server.key -out server.crt

Установка сертификата на сервере ASA

После создания самоподписанного сертификата его необходимо установить на сервер ASA:

- Подключитесь к серверу ASA и войдите в привилегированный режим командой

enable. - Перейдите в конфигурационный режим с помощью команды

configure terminal. - Скопируйте содержимое файла

server.crt(содержащего самоподписанный сертификат) на сервер ASA. - Импортируйте сертификат с помощью команды

crypto ca trustpoint anyconnectи укажите путь к файлу сертификата. - Настройте параметры сертификата, указав его использование для проверки подлинности:

crypto ca trustpoint anyconnect->crypto ca authenticate anyconnect->crypto ca enroll anyconnect. - Сохраните конфигурацию командой

write memory.

Установка сертификата на клиентском устройстве

Для использования самоподписанного сертификата на клиентском устройстве импортируйте его в хранилище доверенных корневых сертификатов. Операционная система клиентского устройства требует разные действия для импорта сертификата, поэтому уточните конкретные инструкции для вашей ОС.

Примечание: в некоторых сценариях использования, например, при настройке VPN Streisand, сертификат может быть загружен автоматически при подключении и установлен без необходимости вручную его импортировать.

Проверка корректности установки сертификата

Для проверки корректности установки сертификата вы можете использовать следующие дополнительные инструменты:

- Используйте команду

show crypto pki certificatesна сервере ASA для получения списка всех зарегистрированных сертификатов. - Попытайтесь подключиться с клиентского устройства и проверьте, получаете ли вы сообщение об ошибке валидации сертификата.

- В случае ошибки можно просмотреть дополнительные подробности, используя команду

show crypto pki certificates detailна сервере ASA.

Для исправления проблем с проверкой подлинности сертификата можно попробовать следующие действия:

- Проверьте, что сертификат на клиенте используется для аутентификации, а не только для шифрования сеанса.

- Убедитесь, что имя сертификата указано верно и соответствует предоставленному серверу.

- Если сертификат был скачан или скопирован с другого устройства, проверьте его целостность.

- Если использовались сертификаты заказчиков, проверьте правильность выполнения заказа и соответствие требованиям.

Обратите внимание, что в некоторых сценариях может потребоваться перезапуск клиентского устройства после изменения сертификатов или настроек VPN.

Настройка сопоставления сертификата в ASA AnyConnect

Для настройки проверки подлинности ASA AnyConnect с сопоставлением сертификата и предварительным заполнением требуется знание некоторых специфических параметров и условий.

Первоначально, убедитесь в наличии у серверов ASA сертификата, который будет использоваться для сопоставления. Этот сертификат должен быть доверенным и зарегистрированным для проверки подлинности.

Если сертификат отсутствует или требуется его изменение, следуйте дополнительным инструкциям для его загрузки или импорта в ASA.

Когда сертификат находится на ASA, проверьте правильность его установки с помощью команды show crypto ca server. Обратите внимание на поля, такие как «subject» и «issuer», чтобы убедиться, что сертификат был правильно установлен.

Для изменения параметров сертификата используйте команды crypto ca identity-certificate или crypto ca server. После изменений не забудьте сохранить конфигурацию с помощью команды write memory.

Если возникли проблемы при проверке подлинности сертификата, проверьте следующие возможные причины:

- Сертификат был неправильно импортирован или загружен на ASA.

- Параметры сертификата не соответствуют требованиям проверки подлинности ASA AnyConnect.

- На компании ASA не установлены дополнительные сертификаты, которые могут потребоваться для цепочки доверия.

- В параметрах проверки подлинности ASA AnyConnect не указан верный сертификат или цепочка доверия. Проверьте эти настройки с помощью команды

show run all group-policy. - Включено сравнение сертификатов по MAC-адресу, и текущий MAC-адрес устройства не совпадает с зарегистрированным в ASA.

Если все вышеуказанные условия были выполнены, но проблема с проверкой подлинности сертификата все еще существует, обратитесь за дополнительной информацией в службу технической поддержки ASA.

Предварительное заполнение данных для ускоренной авторизации

Важно отметить, что этот метод предварительного заполнения данных для ускоренной авторизации доступен только при использовании AnyConnect на устройствах с операционной системой iOS или Android.

Для настройки предварительного заполнения данных, необходимо выполнить следующие шаги:

- Установите AnyConnect на устройство и загрузите сертификаты, используемые для проверки подлинности.

- Создайте профиль AnyConnect, в котором задайте требуемые параметры аутентификации и условия соединения. Помните, что в профиле должна быть указана опция «Запомнить учетные данные».

- Настройте сервер Cisco ASA так, чтобы он проверял подлинность по сертификату.

- Проверьте настройки на устройстве, чтобы убедиться, что все параметры верны. В случае ошибок можно воспользоваться командой «show crypto ikev2» для подробного анализа проблемы.

- После того, как настройки проверки подлинности и соединения на сервере и устройстве будут правильными, пользователи смогут использовать предварительное заполнение данных для ускоренной авторизации.

Примечание: при использовании одинарной проверки сертификата, AnyConnect будет требовать ввода учетных данных при каждом подключении. Для предварительного заполнения данных требуется двойная проверка.

Проверка предварительного заполнения данных:

- Откройте AnyConnect на устройстве и введите информацию об учетной записи. В полях «Имя пользователя» и «Пароль» оставьте их пустыми.

- На экране будет отображен запрос на заполнение данных. Нажмите «Заполнить» и выберите соответствующий профиль AnyConnect.

- AnyConnect автоматически заполнит поле «Имя пользователя» и «Пароль» данными из выбранного профиля. Нажмите «Подключиться», чтобы установить VPN-соединение.

- AnyConnect будет использовать предварительно заполненные данные для авторизации и подключится к VPN без запроса учетных данных.

В случае проблем с предварительным заполнением данных, можно воспользоваться процедурами устранения неполадок. Важно иметь в виду, что не все компоненты предварительного заполнения данных доступны на всех устройствах или операционных системах.

В этом разделе было рассмотрено предварительное заполнение данных для ускоренной авторизации AnyConnect. Он позволяет пользователям быстро подключаться к VPN-сети, используя сертификаты и предварительно заполненные данные.

Устранение неполадок

Если у вас возникают проблемы с настройкой проверки подлинности ASA AnyConnect с сопоставлением сертификата и предварительным заполнением, вот несколько возможных решений:

- Перезагрузите сервер ASA и выполните повторную установку сертификата. Убедитесь, что вы использовали правильный сертификат, соответствующий вашим требованиям.

- Проверьте, что у вас установлена самая новая версия AnyConnect и что она совместима с вашей ОС. В некоторых случаях возникают проблемы совместимости, которые могут привести к неполадкам.

- Проверьте файл конфигурации AnyConnect для настройки правильных условий сопоставления сертификатов. Убедитесь, что вы указали правильные детали и условия.

- Проверьте конфигурацию сервера ASA для проверки сертификатов. Удостоверьтесь, что сертификаты зарегистрированных пользователей были импортированы и правильно настроены.

- Включите отладку AnyConnect, чтобы получить дополнительную информацию об ошибке и попытаться воспроизвести проблему. Детали ошибки могут помочь в поиске решения.

- Проверьте общие проблемы, связанные с AnyConnect, такие как проблемы с установкой, совместимостью ОС и другими факторами, которые могут привести к неполадкам.

Если вы все еще не можете устранить проблему, обратитесь в службу поддержки Cisco для получения дополнительной помощи. Они смогут просмотреть вашу конфигурацию и предоставить вам рекомендации по устранению неполадок.

Проверка настроек ASA AnyConnect

Для проверки настроек ASA AnyConnect, убедитесь в наличии следующих условий и параметров:

Сертификаты и регистрация

Убедитесь, что сертификаты проверки подлинности были созданы и зарегистрированы на серверах Cisco ASA. Укажите путь к сертификату и ключу в конфигурации ASA AnyConnect.

Предварительное заполнение

Убедитесь, что настройка предварительного заполнения включена в конфигурации ASA AnyConnect. Это позволит сохранять аутентификационные данные для повторного использования при переподключении.

Отладка и анализ

Для проверки настроек и обработки аутентификации ASA AnyConnect можно использовать команды отладки и анализа. Используйте команду debug aaa authentication для просмотра дополнительных деталей.

Просмотр конфигурации

Для проверки настроек AnyConnect можно использовать команду show running-config | include anyconnect для просмотра всех настроек связанных с AnyConnect.

Проверка сценариев

Проверьте различные сценарии аутентификации, чтобы убедиться, что ваши настройки работают в разных условиях. Попробуйте залогиниться с разных устройств и сетей, чтобы проверить работоспособность туннелей.

Проверка подлинности

Проверьте, что проверка подлинности AnyConnect использует тот же сертификат, который вы указали при настройке ASA AnyConnect. Убедитесь, что правильные сертификаты импортированы из вашего учетной записи Cisco.

Проверка сеанса

Для проверки сеанса AnyConnect можно использовать команду show vpn-sessiondb detail anyconnect для получения дополнительной информации о сеансе и активных туннелях.

Комментарии и отладка

Если у вас возникли проблемы с настройкой или проверкой подлинности ASA AnyConnect, комментируйте все действия и детали, чтобы облегчить дальнейший анализ и воспроизведение проблемы.

Изменение настроек

Если вы хотите внести изменения в настройки проверки подлинности ASA AnyConnect, используйте команду config webvpn anyconnect enable для включения или изменения параметров.

| Поле | Описание |

|---|---|

| anyconnectpfx | Путь к файлу сертификата для AnyConnect |

| save | Сохранить настройки ASA AnyConnect |

| reconnect | Возможность повторного подключения |

| change | Изменение настроек AnyConnect |

| login | Аутентификация при входе в систему |

Видео:

Урок 44 Cisco Packet Tracer Запуск протокола OSPF внутри VPN сети, созданной на основе GRE туннелей

Урок 44 Cisco Packet Tracer Запуск протокола OSPF внутри VPN сети, созданной на основе GRE туннелей by Students Days (курсы по IT и не только) 273 views 5 days ago 26 minutes