- Настройка туннеля EoIP на роутерах MikroTik: подробный пример с использованием двух устройств

- ШАГ 1: Настройка 1-го роутера

- 1) Создание bridge-интерфейса

- 2) Настройка DHCP сервера

- 3) Настройка EoIP-туннеля

- 4) Настройка Firewall

- 5) Настройка адресов

- 6) Проверка настроек и диагностика связи

- ШАГ 2: Настройка второго роутера

- ШАГ 3 Запрет DHCP Broadcast запросов через туннель EoIP

- Создание домашней сети на базе устройств MikroTik Часть 5 – Создание EoIP туннеля

- Постановка задачи

- Настройка туннеля

- Проверка настройки туннеля

- Eoip windows 10 client

- Пример настройки маршрутизатора А

- Настройка маршрутизатора B

- Настройка маршрутизатора C

- Видео:

- Настройка роутера MikroTik для работы с двумя провайдерами

Настройка туннеля EoIP на роутерах MikroTik: подробный пример с использованием двух устройств

В этой статье мы рассмотрим настройку туннеля EoIP (Ethernet over IP) на примере двух роутеров Mikrotik. EoIP — это протокол, который позволяет создавать виртуальные туннели между двумя удаленными устройствами, используя протокол IP.

Для настройки туннеля EoIP нам понадобятся два роутера Mikrotik — один в главной сети (домашний роутер), а второй в филиале (роутер филиала). Оба роутера должны быть подключены к интерфейсам локальной сети, а также иметь возможность пинговать разные локальные адреса друг друга.

Шаг 1. Начнем с настройки обоих роутеров. В настройках роутера главной сети мы создаем мост bridge1 и добавляем в него интерфейсы lan-bridge и любые другие интерфейсы, которые мы хотим объединить в мост.

Шаг 2. На роутере филиала также создаем мост bridge1 и добавляем интерфейсы lan-bridge и все остальные интерфейсы, которые мы хотим объединить в мост. Таким образом, у нас есть два моста с одинаковыми названиями bridge1.

Шаг 3. Далее мы создаем туннель EoIP на обоих роутерах. Задаем имя туннеля (например, eoip-tunnel1) и устанавливаем удаленный адрес. На роутере главной сети в поле Remote Address выбираем IP-адрес роутера филиала, а на роутере филиала — IP-адрес главного роутера.

Шаг 4. Проверяем работу туннеля. В командной строке роутера главной сети вводим команду «ping address IP-адрес роутера филиала». Если все настроено правильно, должен быть успешный пинг.

Таким образом, мы создали туннель EoIP между двумя роутерами Mikrotik, позволяющий передавать сетевые пакеты между локальными сетями главной сети и филиала. Используя туннель EoIP, мы можем делать адресацию и аутентификацию клиентов в разных локальных сетях, а также иметь возможность диагностики и мониторинга сети.

ШАГ 1: Настройка 1-го роутера

Для настройки туннеля EoIP на Mikrotik необходимо выполнить следующие шаги:

1) Создание bridge-интерфейса

Администратор роутера adminrouterc должен создать bridge-интерфейс под названием bridge1. Этот интерфейс позволит объединить все локальные сети филиалов и клиентов в одну сеть.

2) Настройка DHCP сервера

На роутере adminrouterc необходимо настроить DHCP сервер для раздачи IP адресов в локальной сети. В данном случае, мы настроим DHCP range для интерфейса bridge1.

3) Настройка EoIP-туннеля

На роутере adminrouterc мы создадим EoIP-туннель с именем eoip-tunnel1 для связи с другими роутерами.

1. В меню Interface выберите EoIP.

2. Нажмите на кнопку Add New, чтобы создать новый EoIP-интерфейс.

3. Введите локальный адрес интерфейса в поле Local Address. Например, 10.0.0.1.

4. Введите IP адрес удаленного роутера в поле Remote Address. Так же добавьте IP адрес удаленного роутера, если вы хотите установить шифрование.

5. Выберите bridge1 в поле Bridge.

6. Установите скорость туннеля, используя поле Rate Limit.

7. Нажмите OK для сохранения настроек.

4) Настройка Firewall

Для обеспечения безопасности данных и защиты от нежелательных посылаемых пакетов, на роутере adminrouterc необходимо настроить правила в Firewall.

5) Настройка адресов

На роутере adminrouterc необходимо настроить адреса для локальной сети и поднятого EoIP-туннеля. В данном случае, мы настроим адреса для интерфейса bridge1 и EoIP-туннеля eoip-tunnel1.

6) Проверка настроек и диагностика связи

После настройки всех необходимых параметров, необходимо проверить работоспособность туннеля и диагностировать возможные проблемы.

Описанная выше схема настройки EoIP-туннеля позволяет связать несколько филиалов и клиентов с помощью маршрутизаторов Mikrotik. Это предоставляет возможность передачи данных между локальными сетями разных филиалов с использованием шифрования и контроля скорости передачи данных.

| Настройки | Описание |

|---|---|

| Local Address | Адрес локального интерфейса |

| Remote Address | Адрес удаленного роутера (или нескольких роутеров) |

| Bridge | Имя bridge-интерфейса, созданного ранее |

| Rate Limit | Ограничение скорости передачи данных |

| Firewall | Настройка правил безопасности |

ШАГ 2: Настройка второго роутера

На втором роутере необходимо настроить туннель EoIP для обеспечения защищенной связи между устройствами. EoIP (Ethernet over IP) позволяет создать новый виртуальный интерфейс на основе сетевого протокола IP.

Для начала, вам нужно войти в административную панель второго роутера (adminrouterb) и выбрать интерфейс, на который будет осуществляться подключение туннеля EoIP. В данном случае мы выбрали порты 2 и 3.

Далее, необходимо создать новый мост (bridgelan-bridge1) на основе выбранных портов 2 и 3. Это позволит объединить локальные сети, что позволит обмениваться данными между маршрутизаторами без проблем. Настройте DHCP-сервер, чтобы раздавать IP-адреса в локальной сети.

В самом же туннеле EoIP настройте имя (name=eoip-tunnel1) и указывайте IP-адрес ранее созданного моста (bridge-lan1). Теперь, используя команду send, можно пинговать адреса локальной сети маршрутизатора.

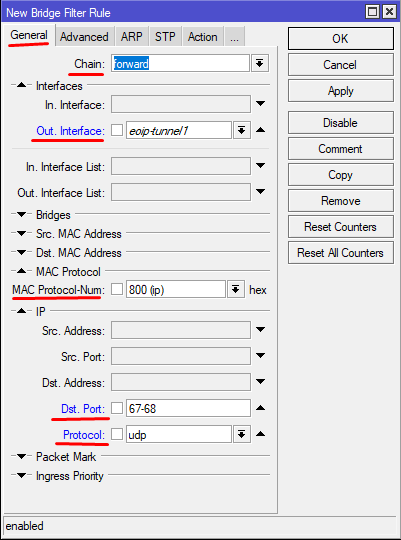

ШАГ 3 Запрет DHCP Broadcast запросов через туннель EoIP

Для эффективной настройки туннеля EoIP между двумя роутерами нужно запретить отправку DHCP Broadcast запросов через этот туннель. Это необходимо для того, чтобы только локальные адреса в сети каждого филиала использовались для постановки в состояние dhcpoffer.

Для создания такого запрета необходимо выполнить следующие действия:

- Зайдите в меню «Bridge» — «Bridges» на первом Mikrotik роутере (adminrouterC).

- Для создания нового моста настройте его на добавление всех сетевых интерфейсов, которые привязаны к этой сети:

- Для создания нового моста второго филиала (branchrouterB) выполните аналогичные задачи:

- Выполните настройку нового моста на удаленном роутере (branchrouterB):

- Настройка удаленного роутера примерно такая же, только с другими сетевыми настройками:

- Теперь необходимо задать ограничения трафика через туннель:

- Теперь нужно задать часть настроек для провайдеров филиалов:

- В задачи этих интерфейсов нужно добавить еще несколько команд:

- Теперь можно приступать к настройке EoIP:

- Весь трафик теперь должен быть направлен через туннель EoIP:

name=bridgeLAN-Bridge_VLAN1 ports=ether1_vlan1 (adminrouterC) ether2_vlan1 (adminrouterC) ether1_vlan1 (branchrouterB) ether2_vlan1 (branchrouterB)

name=bridgeLAN-Bridge_VLAN21 ports=ether1_vlan21 (adminrouterC) ether2_vlan21 (adminrouterC) ether1_vlan21 (branchrouterB) ether2_vlan21 (branchrouterB)

[adminrouterC] > print FLAGS: X - disabled, R - running, r - running (PCB removed), S - slave 0 R name="bridgeLAN-Bridge_VLAN1" priority=0x8000 ageing-time=5m arp=enabled mtu=auto ether1_vlan1 (adminrouterC) ether2_vlan1 (adminrouterC) ether1_vlan1 (branchrouterB) ether2_vlan1 (branchrouterB) 1 R name="bridgeLAN-Bridge_VLAN21" priority=0x8000 ageing-time=5m arp=enabled mtu=auto ether1_vlan21 (adminrouterC) ether2_vlan21 (adminrouterC) ether1_vlan21 (branchrouterB) ether2_vlan21 (branchrouterB)

[adminrouterC] > interface eoip add eoip-tunnel1 name=eoip-tunnel1 remote-address=10.10.10.5 tunnel-id=1 remote-mac-address=00:00:00:00:00:00 eap=no mtu=1500 heavily-encrypted=no comment="Основной трафик шлём на 1-й филиал, вся VPN находится в мосте bridgeLAN-Bridge_VLAN1. Здесь 1-й филиал поднимаем как сеть филиала, другой филиал туда пинговать можно из Wireshark на windows морде."

[branchrouterB] > interface eoip add eoip-tunnel1 name=eoip-tunnel1 remote-address=10.10.10.10 tunnel-id=1 remote-mac-address=00:01:02:03:04:05 eap=no mtu=1500 heavily-encrypted=no comment="Основной трафик мы тут пускаем на 1 филиал и весь мост должен быть на мбит/сек, вся VPN находится в мосте bridgeLAN-Bridge_VLAN21. 2-й филиал пинговать можно из Wireshark на windows морде."

[adminrouterC] > eoip set eoip-tunnel1 l2mtu=1500 l2mtu-alert=enable [branchrouterB] > eoip set eoip-tunnel1 l2mtu=1500 l2mtu-alert=enable

[adminrouterC] > interface vlan add interface=eoip-tunnel1 name=vlan1 comment=Public_VLAN [branchrouterB] > interface vlan add interface=eoip-tunnel1 name=vlan21 comment=Public_VLAN

adminrouterC] > interface vlan set vlan1 comment=NETPLAN_BRIDGE_VLAN1 public=yes vlan-id=1 [branchrouterB] > interface vlan set vlan21 comment=NETPLAN_BRIDGE21_VLAN public=yes vlan-id=21

[adminrouterC] > eoip set eoip-tunnel1 tunnel-id=1 allow-fast-path [branchrouterB] > eoip set eoip-tunnel1 tunnel-id=1 allow-fast-path

[adminrouterC] > system identity print [branchrouterB] > system identity print

Выполнив все эти настройки, вы сможете беспрепятственно использовать туннель EoIP для передачи данных между двумя филиалами, а также предотвратить отправку DHCP Broadcast запросов через этот туннель.

Создание домашней сети на базе устройств MikroTik Часть 5 – Создание EoIP туннеля

Постановка задачи

У нас есть два роутера MikroTik, каждый из которых находится в разных филиалах. Мы хотим создать туннель между этими двумя роутерами, чтобы устройства в одном филиале могли общаться с устройствами в другом филиале, как будто они находятся в одной локальной сети.

Настройка туннеля

Для начала, необходимо настроить EoIP туннель на обоих роутерах. Для этого используем команду:

/interface eoip add name=nameeoip-tunnel1 remote-address=10.X.X.X tunnel-id=1

Где «nameeoip-tunnel1» — это имя туннеля, а «10.X.X.X» — это адрес удаленного роутера. Каждый туннель должен иметь уникальный идентификатор.

Затем настраиваем мост на каждом роутере. Мост нужен для объединения локальной сети и туннеля:

/interface bridge add name=bridge /interface bridge port add bridge=bridge interface=ether1 /interface bridge port add bridge=bridge interface=nameeoip-tunnel1

Где «bridge» — это имя моста, «ether1» — это интерфейс роутера, который подключен к локальной сети, а «nameeoip-tunnel1» — это интерфейс туннеля.

Теперь на каждом роутере необходимо настроить DHCP сервер, чтобы устройства в домашней сети получали IP адреса:

/ip dhcp-server add interface=bridge address-pool=dhcp-pool /ip dhcp-server network add address=192.168.1.0/24 gateway=192.168.1.1 dns-server=8.8.8.8

Где «bridge» — это интерфейс моста, «192.168.1.0/24» — это подсеть локальной сети, «192.168.1.1» — это IP адрес маршрутизатора в домашней сети, «8.8.8.8» — это адрес DNS сервера.

Проверка настройки туннеля

Для проверки, мы можем пинговать устройства в разных филиалах с помощью команды:

/ping 192.168.1.10

Где «192.168.1.10» — это IP адрес устройства в другом филиале.

Если все настройки выполнены правильно, пинг должен успешно пройти.

Настройка EoIP туннеля на устройствах MikroTik позволяет объединить локальные сети разных филиалов в одну домашнюю сеть. Это дает возможность устройствам в этих сетях обмениваться данными, как будто они находятся в одной сети. Создание EoIP туннеля — это простой и эффективный способ расширить локальную сеть и обеспечить связь между удаленными устройствами.

Eoip windows 10 client

В этом разделе мы рассмотрим настройку EoIP-клиента на операционной системе Windows 10.

Для начала, убедитесь, что у вас есть ранее созданный EoIP-туннель на сервере Mikrotik. Если нет, то просмотрите ранее указанный раздел «Eoip настройка туннеля на примере двух роутеров» для подробной информации о создании туннеля.

Теперь приступим к настройке EoIP-клиента на Windows 10.

1. Откройте «Панель управления» и перейдите в раздел «Сеть и интернет».

2. Вам нужно создать новое подключение VPN с помощью встроенных инструментов Windows. Для этого выберите «Центр управления сетями и общим доступом».

3. В меню слева выберите «Настроить новое подключение или сеть».

4. Затем выберите «Подключение к рабочему месту» и нажмите «Далее».

5. Выберите «Использовать мое интернет-подключение (VPN)».

6. Введите IP-адрес или доменное имя вашего удаленного сервера Mikrotik в поле «Интернет-адрес».

7. Введите имя вашего подключения в поле «Название объекта-пункта назначения».

8. После этого нажмите «Создать».

9. Перейдите в настройки вашего вновь созданного подключения VPN и выберите вкладку «Сетевые параметры».

10. Отметьте опцию «Разрешить другим сетевым пользователям подключаться через подключение к Интернету этого компьютера» и нажмите «ОК».

11. Теперь вы можете подключиться к удаленному серверу Mikrotik с помощью вашего клиента Windows 10.

12. После успешного подключения вы сможете пинговать удаленные адреса и использовать удаленный трафик через EoIP-туннель.

Важно: убедитесь, что ваш клиентский IP-адрес находится в том же подсети, что и удаленный адрес EoIP-туннеля на вашем сервере Mikrotik.

Пример настройки маршрутизатора А

Настройка EoIP-туннеля на маршрутизаторе А требует выполнения нескольких шагов. Схема подключения можно увидеть на рисунке ниже.

Для начала поднимаем EoIP-интерфейс на основе домашней локальной сети. Заходим в раздел «Interfaces» -> «EoIP» и нажимаем кнопку «Add New».

В поле «Name» вводим «eoip-tunnel1», а в поле «Remote Address» указываем IP-адрес второго роутера. Обратите внимание, что для EoIP-туннелей не требуется аутентификации, поэтому мы оставляем поле «Authentication» пустым. Нажимаем «Apply» для сохранения настроек.

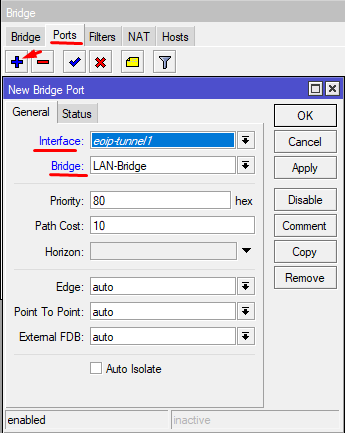

Далее настраиваем локальный бридж, для этого переходим в раздел «Bridge» и нажимаем кнопку «Add New». Указываем имя бриджа «bridge1», выбираем необходимые подключения в разделе «Ports», и нажимаем «Apply».

Затем необходимо настроить EoIP-интерфейс, чтобы он выбрал созданный ранее бридж. Заходим в раздел «Interfaces» -> «EoIP» и находим созданный интерфейс «eoip-tunnel1». В поле «Bridge» выбираем «bridge1» и нажимаем «Apply».

Чтобы включить возможность маршрутизации, настраиваем IP-адрес локальной сети на EoIP-интерфейсе. Заходим в раздел «IP» -> «Addresses» и нажимаем кнопку «Add New». В поле «Interface» выбираем «eoip-tunnel1», вводим локальный IP-адрес и маску подсети, и нажимаем «Apply».

Теперь можно делать запросы через EoIP-туннель с использованием локальных IP-адресов. Например, чтобы пинговать сервера, находящиеся в другой части сети, можно использовать локальные IP-адреса этих серверов.

Интерфейс EoIP настроен на базе сети маршрутизатора А, но чтобы маршрутизатор Б выбрал EoIP-туннель для передачи данных, необходимо настроить и устройство на другом конце туннеля.

Настройка маршрутизатора B

Настройка маршрутизатора B подразумевает создание туннеля EoIP и настройку моста между локальной сетью и удаленным роутером.

Сначала мы создаем интерфейс EoIP с именем eoip-tunnel1 на базе адреса удаленного роутера (adminroutera) с помощью меню Interfaces — EoIP. Для этого выбираем New, вводим настройки — такие же, как на роутере A: имя интерфейса (eoip-tunnel1), локальные и удаленные адреса (адреса обоих роутеров), скорость передачи данных (или Auto), аутентификация (если требуется) и т.д.

Затем мы создаем мост между интерфейсом bridge1 (локальная сеть) и интерфейсом eoip-tunnel1 (туннель EoIP) с помощью меню Bridge — Bridge. Для этого выбираем New, вводим имя (например, lan-bridge), добавляем нужные порты (в данном случае — интерфейс bridge1 и интерфейс eoip-tunnel1), и нажимаем OK.

Далее проводим настройку DHCP сервера и файрволла:

Для DHCP сервера выделяем в пункте IP — DHCP Server — Networks локальную сеть (bridge1) и выбираем subnet mask и диапазон адресов. Мы также можем настроить и статические адреса для определенных устройств.

Для настройки файрволла (firewall) выбираем в меню IP — Firewall надстройку NAT (но не Mangle) и создаем правило, которое будет перенаправлять все запросы (порты) с локальной сети на адрес удаленного роутера. Например, можно создать следующее правило:

Chain srcnat

Out интерфейса bridge1

Action masquerade

(где интерфейс bridge1 — это локальная сеть, а masquerade — это перенаправление запросов)

Также необходимо создать правило, которое будет позволять принимать соединения с удаленного сервера (adminroutera). Для этого создаем следующее правило:

Chain dstnat

Protocol: port

Port: выбираем порты, по которым будет происходить обмен данными

Action: dstnat

To address: адрес удаленного роутера (adminroutera)

После настройки маршрутизатора B мы должны проверить работу туннеля, отправив пинг с одного роутера на другой и наоборот. Если все настройки сделаны верно, пинг должен проходить и мы должны получить возможность передавать данные между двумя роутерами.

Настройка маршрутизатора C

Настройка маршрутизатора C будет производиться на базе Mikrotik. Для подключения его к туннелю, мы должны создать интерфейс eoip-tunnel1. Это позволит нам использовать этот туннель для передачи трафика между маршрутизаторами. Также мы должны выбрать два порта, которые будут использоваться для соединения маршрутизатора C с другими провайдерами.

В меню Interface на маршрутизаторе C мы должны создать интерфейс с именем eoip-tunnel2. Этот интерфейс будет использоваться для связи между маршрутизаторами. Соответственно, локальные адреса маршрутизаторов должны быть настроены на туннель eoip-tunnel1 и eoip-tunnel2.

Маршрутизатор C должен быть также частью моста, включающего bridge1. Это позволит маршрутизатору C передавать пакеты между локальными сетями и туннелем.

Для диагностики соединения между маршрутизаторами, мы можем использовать команду «ping» для проверки связи между локальной сетью на маршрутизаторе C и сервером на маршрутизаторе A.

Настройка маршрутизатора C включает и настройку адресов. Сетевые адреса должны быть сконфигурированы как 192.168.1.1/24 для туннеля eoip-tunnel1, и 192.168.2.1/24 для туннеля eoip-tunnel2.

Также необходимо выбрать метод шифрования для второго туннеля. Мы можем использовать, например, протокол IPsec для обеспечения безопасности связи через этот туннель.

Настройку маршрутизатора C можно выполнить, следуя этим практическим шагам и схеме, которую мы ранее предоставили. После настройки, мы сможем пинговать маршрутизаторы друг с другом для проверки связи и корректности настройки.

Видео:

Настройка роутера MikroTik для работы с двумя провайдерами

Настройка роутера MikroTik для работы с двумя провайдерами by Евгений Комов 5,717 views 1 year ago 18 minutes