- Как удалить ключ SSH простая инструкция

- Настройки cookieOptions

- IT — это «жизнь»

- Удалить устаревшие ключи SSH управление ключами

- Пятница 23 августа 2013 г

- Шаг 1: Открыть файл sshauthorized_keys

- Шаг 2: Удаление ключа SSH

- Создание ключей узла Host key generation

- Развертывание открытого ключа

- Создание ключей пользователя

- 1. Генерация ключа

- 2. Управление ключами

- Управление ключами OpenSSH

- Сведения о парах ключей

- Видео:

- Работа с SSH в Windows 10 и Linux. Генерация ключей

Как удалить ключ SSH простая инструкция

SSH-ключи являются важной частью безопасности и удобства работы с удаленными серверами. Они представляют собой пары ключей — публичного и приватного, созданных для шифрования передаваемых данных и аутентификации пользователей. SSH-ключи позволяют автоматически аутентифицироваться на удаленном узле, без необходимости вводить пароль каждый раз при подключении.

Однако, иногда возникают ситуации, когда необходимо удалить SSH-ключи. Это может быть связано с развертыванием новых ключей, особенно при работе с автоматическим развертыванием файлов или приложений, или в случае ошибки при управлении ключами. В этом случае следует следовать инструкциям ниже, чтобы удалить ключ SSH.

Первым шагом будет создание резервной копии текущих ключей. Обычно ключи находятся в директории ~/.ssh/, в файлах с именами id_rsa.pub и id_rsa. Копию можно создать, переименовав эти файлы, добавив к их именам расширение «.backup», например id_rsa.pub.backup и id_rsa.backup.

Настройки cookieOptions

SSH ключи можно сгенерировать с помощью различных утилит, таких как `ssh-keygen` (OpenSSH Utils), или программы PuTTYgen (для Windows). При генерации ключей вам будет предложено ввести пароль (passphrase), который будет связан с закрытым ключом. Passphrase – это дополнительный уровень безопасности, и он может быть использован для защиты вашего закрытого ключа от несанкционированного доступа.

При работе с SSH ключами, часто возникает вопрос об удалении ключа SSH. Если вам необходимо удалить ключ SSH, сначала вам нужно открыть файл `~/.ssh/authorized_keys` на сервере и найти там соответствующую строку с публичным ключом, который вы хотите удалить. Затем вы можете удалить эту строку из файла и сохранить изменения.

Однако, в некоторых случаях, может быть необходима более формальная процедура удаления ключей SSH. Например, при управлении ключами в большой организации или при использовании системы управления ключами SSH, такой как `ssh-agent`. В таких случаях удаление ключей SSH может потребовать дополнительных шагов и может быть несколько сложнее.

В этом случае, перед удалением ключа, вам может потребоваться проверить его статус и удалить все связанные с ним записи в системе управления ключами SSH. Для этого вы можете использовать утилиты, такие как `ssh-add`, `ssh-keygen`, или `openssh-utils` для управления ключами.

Итак, чтобы удалить ключ SSH с помощью `openssh-utils`, вам может потребоваться выполнить следующие действия:

- Если вы хотите удалить ключ, связанный с другим пользователем, проверьте список ключей для этого пользователя, выполнив аналогичные команды `ssh-add -l` или `ssh-add -L`, указав имя пользователя (например, `ssh-add -l username` или `ssh-add -L username`).

- После того, как вы определили имя ключа, который вы хотите удалить, выполните команду `ssh-add -D имя_ключа` для удаления ключа.

Пожалуйста, обратите внимание, что процедура удаления ключей SSH может отличаться в зависимости от операционной системы и версии SSH. Поэтому, перед выполнением этих действий, рекомендуется прочитать официальную документацию по использованию SSH и узнать о специфичных инструкциях для вашей среды.

Настоятельно рекомендуется удалять старые и неиспользуемые ключи SSH с вашего сервера, чтобы предотвратить возможность несанкционированного доступа через устаревшие ключи. Управление ключами SSH является важной частью обеспечения безопасности вашей системы, поэтому регулярно проверяйте и обновляйте ваши ключи SSH.

IT — это «жизнь»

Аутентификация — один из основных принципов безопасности в IT. В контексте удаления ключа SSH аутентификация необходима для подтверждения идентичности пользователя.

SSH, или Secure Shell — это протокол удаленного управления компьютерами и переноса файлов по защищенному соединению. SSH ключи используются для аутентификации пользователей в удаленных системах.

Создание SSH ключей возможно с помощью программы ssh-keygen. При генерации ключей в первом случае создается пара ключей — открытый и закрытый. Открытый ключ используется для шифрования и передается на хост-сервер. Закрытый ключ должен быть в безопасности и храниться на локальной машине пользователя.

Удаление ключа SSH может быть полезным, когда ключ устарел, был скомпрометирован или потерян. Для удаления ключа необходимо найти файл authorized_keys в папке .ssh в домашней директории пользователя и удалить строку с соответствующим ключом.

Если у вас возникли сложности с удалением ключа, вы можете воспользоваться инструментами управления ключами SSH, такими как ssh-agent и ssh-add. Эти инструменты помогут в управлении ключами и в автоматическом процессе аутентификации при подключении к хост-серверу.

Пример удаления ключа SSH:

- Откройте терминал или командную строку.

- Введите команду

ssh-keygen -l -f ~/.ssh/id_rsa.pub, чтобы узнать отпечаток ключа. - Найдите файл authorized_keys в папке .ssh в домашней директории пользователя.

- Откройте файл authorized_keys с помощью текстового редактора.

- Найдите строку, содержащую ключ, который вы хотите удалить.

- Удалите эту строку.

- Сохраните изменения и закройте файл.

Теперь вы успешно удалили ключ SSH, связанный с вашим пользователем.

IT — это неотъемлемая часть нашей жизни, и понимать основы удаления ключей SSH может быть полезно для безопасности и управления доступом к вашим системам.

Удалить устаревшие ключи SSH управление ключами

Ключи SSH используются для аутентификации и шифрования приложений и сервисов при развертывании. Они представляют собой пару, состоящую из закрытого ключа, который должен быть обязательно сохранен в безопасном месте, и открытого ключа, который может быть размещен на сервере или узле, к которому вы хотите получить доступ.

Если вы хотите удалить устаревшие ключи SSH, следуйте этим шагам:

| Шаг | Описание |

|---|---|

| 1 | Откройте окно терминала или командную строку. |

| 2 | Определите местоположение файлов ключей SSH. Обычно они находятся в каталоге ~/.ssh/ на вашем компьютере. |

| 3 | Перейдите в каталог с ключами SSH с помощью команды cd ~/.ssh/. |

| 4 | Просмотрите список файлов в каталоге с помощью команды ls. Вы увидите файлы, названия которых начинаются с id_, например id_rsa. |

| 5 | Определите, какой из этих файлов ключей вы хотите удалить. |

| 6 | Введите команду rm имя_файла, чтобы удалить выбранный файл ключа SSH. Например, если вы хотите удалить файл id_rsa, то введите rm id_rsa. |

| 7 | Поэтому убедитесь, что вы не удаляете ключ, который все еще используется на другом сервере или в другом сервисе. Ошибку удаления ключа можно исправить созданием новой пары ключей SSH. |

После удаления устаревших ключей SSH вы можете с уверенностью продолжать использовать свою систему безопасно и эффективно.

Пятница 23 августа 2013 г

Ключи SSH создаются в парах: публичный и приватный. Публичный ключ (файл с расширением .pub) может быть безопасно распространен и расположен на сервере. Приватный ключ (файл без расширения) должен быть настоятельно защищен и храниться только на вашем компьютере-клиенте. Когда вы пытаетесь подключиться к серверу SSH, программа авторизации проверяет наличие соответствующей пары ключей.

Для удаления ключа SSH с сервера, вам нужно открыть файл sshauthorized_keys. Для этого вы можете использовать любой текстовый редактор, например, Gnome или OpenSSHUtils.

Перед удалением ключа SSH, важно убедиться, что у вас есть доступ к серверу каким-либо другим способом, например, по паролю. Иначе вы можете потерять доступ к серверу после удаления ключа SSH.

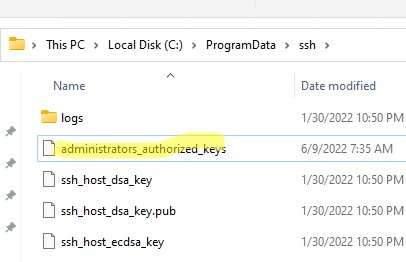

Шаг 1: Открыть файл sshauthorized_keys

Первым шагом является открытие файла sshauthorized_keys на сервере. Файл обычно находится в директории /home/username/.ssh/ или в /programdatassh/username/. Если вы не знаете точного расположения файла, вы можете воспользоваться командой find для его поиска:

find / -name "sshauthorized_keys"

Шаг 2: Удаление ключа SSH

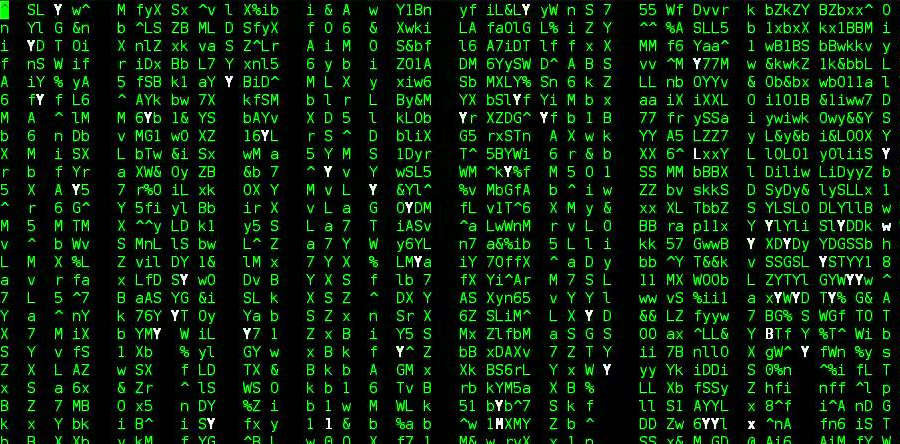

Когда вы нашли файл sshauthorized_keys, откройте его с помощью выбранного текстового редактора. Файл будет содержать список публичных ключей, разделенных символом новой строки. Каждая строка будет начинаться с фразы ssh-rsa, за которой следует публичный ключ.

Найдите строку, соответствующую ключу SSH, который вы хотите удалить, и удалите ее из файла. Убедитесь, что вы удалили только публичную часть ключа, а не всю строку.

После удаления ключа SSH сохраните файл.

После удаления ключа SSH вам, возможно, потребуется перезапустить службу SSH на сервере, чтобы изменения вступили в силу. Вы можете это сделать с помощью команды sudo systemctl restart ssh, если используете systemd, или sudo service ssh restart, для старых систем.

Теперь вы успешно удалили ключ SSH с сервера!

Создание ключей узла Host key generation

Для установки безопасного соединения с сервером и аутентификации по SSH, вам необходимо создать ключи узла (host keys). Всего может быть несколько ключей узла для разных типов аутентификации. В этом разделе мы рассмотрим процесс создания ключей узла.

Важно отметить, что узел и клиент имеют разные ключи. Узловые ключи используются сервером для аутентификации, а ключи клиента — для аутентификации пользователя.

Этот процесс несложен и может быть выполнен с помощью утилиты ssh-keygen в любом терминале или командной строке. Утилита ssh-keygen предоставляет несколько опций для настройки ключей узла.

Для создания ключей узла введите следующую команду:

ssh-keygen -t rsa -b 2048 -f /etc/ssh/ssh_host_rsa_key

Давайте рассмотрим эти опции:

- -t указывает тип ключа. В данном случае мы используем rsa.

- -b указывает количество бит в ключе. В примере мы используем 2048 бит.

- -f указывает файл, в котором будет сохранен ключ.

После выполнения этой команды будут созданы два файла: закрытый ключ (private key) и открытый ключ (public key). Пара ключей будет сохранена в файле, указанном в опции -f (в примере это /etc/ssh/ssh_host_rsa_key).

Закрытый ключ должен быть доступен только серверу. Необходимо обеспечить его сохранность и предотвратить доступ неавторизованных лиц к нему. Не перемещайте или изменяйте его без необходимости.

Открытый ключ можно передавать клиентам, которые будут аутентифицироваться на сервере. Он может быть размещен в файле authorized_keys (~/.ssh/authorized_keys) для удобного управления и контроля доступа пользователей на сервере.

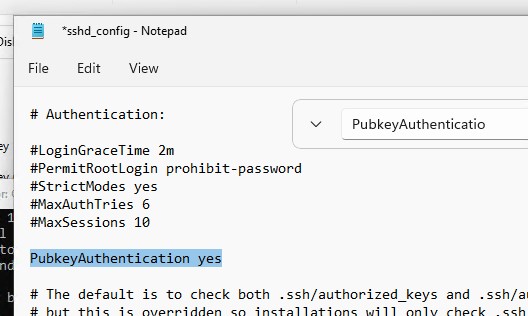

После создания ключей узла рекомендуется закрыть доступ к устаревшим методам аутентификации (например, проверка по паролю). Настройте аутентификацию только по ключу.

В этом разделе мы рассмотрели процесс создания ключей узла. Теперь вы знаете, как создать пару ключей узла для безопасной аутентификации при развертывании и управлении серверами с помощью SSH.

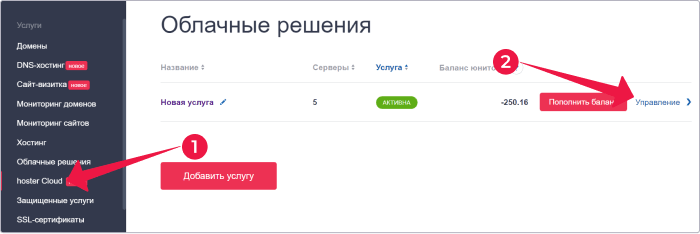

Развертывание открытого ключа

Один из популярных способов развертывания открытого ключа в системе на базе OpenSSH — это использование утилиты ssh-keygen. Эта программа позволяет создать пару ключей, а также управлять ими — генерировать новые пары ключей, удалять существующие ключи, и т.д.

Первым шагом при развертывании открытого ключа является создание пары ключей. Для этого можно запустить команду ssh-keygen -t rsa в командной строке. После выполнения этой команды будут созданы два файла: id_rsa (приватный ключ) и id_rsa.pub (публичный ключ). Обычно они сохраняются в папке с именем .ssh в домашней директории пользователя.

После создания пары ключей, публичный ключ можно развернуть на удаленном сервере. Для этого нужно скопировать содержимое файла id_rsa.pub и добавить его в файл authorized_keys на сервере. Авторизованные ключи (authorized_keys) — это список публичных ключей, которые могут использоваться для аутентификации пользователя на сервере.

Один из способов развертывания открытого ключа на сервере — это скопировать файл id_rsa.pub на сервер и выполнить команду cat id_rsa.pub >> ~/.ssh/authorized_keys. Эта команда добавляет содержимое файла id_rsa.pub в конец файла authorized_keys. После этого публичный ключ будет ассоциирован с именем пользователя на сервере и может быть использован для аутентификации пользователя при подключении к серверу через SSH.

Важно! Перед развертыванием открытого ключа в системе, настоятельно рекомендуется убедиться в безопасности приватного ключа и защитить его паролем. Это позволит защитить ключ от несанкционированного использования.

В случае возникновения ошибки при развертывании открытого ключа, следует проверить соответствие путей и прав доступа к файлам ключей. Также, необходимо убедиться в том, что сервер использует OpenSSH и поддерживает аутентификацию по открытым ключам.

Развертывание открытого ключа — это важная часть управления безопасностью SSH-сети. Этот процесс позволяет устанавливать безопасное соединение между клиентом и сервером, используя шифрование и аутентификацию по открытому ключу.

Создание ключей пользователя

Для безопасной аутентификации на удаленных серверах по протоколу SSH можно использовать ключи. Создание ключей позволяет установить безопасное соединение между клиентом и сервером и подтвердить личность пользователя.

Для создания ключей пользователей в ОС Linux чаще всего используется программное обеспечение OpenSSH. В этой статье мы рассмотрим, как сгенерировать пару открытых и закрытых ключей с использованием OpenSSH.

1. Генерация ключа

Для создания ключей нужно воспользоваться инструментом ssh-keygen, который входит в состав пакета OpenSSH. Он позволяет сгенерировать пару открытого и закрытого ключей.

Чтобы сгенерировать новую пару ключей, откройте терминал и выполните следующую команду:

$ ssh-keygen -t rsa -b 4096 -C «имя_пользователя@хост»

Здесь -t rsa указывает тип ключа (RSA), -b 4096 задает длину ключа (4096 бит), а -C «имя_пользователя@хост» позволяет добавить комментарий к ключу (в данном случае указывается имя пользователя и хост).

При выполнении этой команды вам будет предложено указать имя файла, в котором будет сохранен закрытый ключ (например, id_rsa) и задать пароль для доступа к закрытому ключу.

По умолчанию, если вы просто нажмете клавишу Enter при запросе имени файла и пароля, используемые имена будут id_rsa и пустой пароль. Однако это не рекомендуется, так как может привести к возможности возникновения ошибок безопасности.

2. Управление ключами

После генерации ключей они будут сохранены в каталоге ~/.ssh в домашнем каталоге текущего пользователя. Каталог .ssh должен содержать следующие файлы:

- id_rsa — закрытый ключ, который должен быть хранится в безопасном месте и никому не должен быть доступен;

- id_rsa.pub — открытый ключ, который используется серверами для аутентификации пользователя.

Открытый ключ (id_rsa.pub) можно безопасно передавать на сервер, чтобы установить защищенное соединение с помощью ключей. Закрытый ключ (id_rsa) должен быть хранится на клиентском компьютере и должен быть доступен только пользователю, которому он принадлежит.

Теперь, когда у вас есть пара ключей, вы можете использовать их для аутентификации на сервере. Также вы можете добавить открытый ключ в файл ~/.ssh/authorized_keys на сервере, чтобы автоматически аутентифицироваться с помощью этого ключа.

В этом случае вам нужно открыть файл ~/.ssh/authorized_keys на сервере с помощью текстового редактора и добавить публичный ключ в одну новую строку.

После этого вам нужно сохранить файл и перезапустить службу SSH на сервере, чтобы изменения вступили в силу. Это можно сделать следующей командой:

$ sudo service ssh restart

Теперь вы можете использовать ключи для безопасной аутентификации на сервере при подключении через SSH.

Управление ключами OpenSSH

OpenSSH предоставляет мощные инструменты для управления ключами, такие как генерация, импорт, экспорт и удаление ключей. Ключи SSH состоят из пары: публичного и приватного ключей.

Для генерации ключей SSH можно использовать утилиты, такие как ssh-keygen, которая поставляется с OpenSSH. Этот инструмент позволяет создать пару ключей SSH, указав имя пользователя и путь к файлу, в котором будет сохранен ключ. Генерация ключей рекомендуется делать с пустым passphrase, чтобы облегчить автоматическую аутентификацию при подключении к SSH-серверу.

Пара ключей SSH, которая была сгенерирована, состоит из публичного и приватного ключей. Публичный ключ (id_rsa.pub) используется для аутентификации на сервере, в то время как закрытый ключ (id_rsa) хранится в защищенном файле и используется для процесса аутентификации.

Один из способов использования ключей SSH в OpenSSH — это использование SSH-агента для управления ключами. SSH-агент — это программа, которая хранит закрытые ключи в памяти и предоставляет их клиентам при запросе аутентификации. Чтобы использовать SSH-агента, необходимо указать переменную среды SSH_AUTH_SOCK на его сокет, чтобы клиенты могли подключаться к агенту и получать доступ к ключам.

Для удаления ключа SSH нужно удалить соответствующую запись из файла ~/.ssh/authorized_keys на сервере. В этом файле содержатся публичные ключи, авторизованные для подключения к серверу. Каждый пользователь может иметь свою собственную запись в этом файле.

При удалении ключа SSH необходимо быть осторожным, чтобы не удалить ключи, которые используются для развертывания системы или других сервисов. Также стоит проверить наличие открытых сессий, связанных с ключом, чтобы избежать ошибок при удалении.

Если у вас возникли проблемы при удалении ключей SSH, можно попробовать перезагрузить SSH-сервер или удалить закрытые ключи из папки /home/username/.ssh на клиентском узле.

Управление ключами OpenSSH позволяет безопасно управлять ключами SSH, отключать устаревшие ключи и обеспечивать безопасность SSH-соединений. Независимо от выбранного метода, важно следить за безопасностью ключей SSH и регулярно обновлять их.

Сведения о парах ключей

Пары ключей используются для безопасной аутентификации пользователя при доступе к удаленным серверам по SSH. Они состоят из открытого и закрытого ключей, которые связаны между собой.

Ключи создаются с помощью утилиты ssh-keygen, которая является частью пакета OpenSSH. При создании пары ключей пользователю может быть предложено указать фразу-пароль (passphrase), которая будет использоваться для шифрования закрытого ключа.

Открытый ключ (public key) обычно устанавливается на удаленном сервере в файле authorized_keys, чтобы разрешить доступ пользователю. Закрытый ключ (private key) должен быть защищен и использоваться только в безопасной среде пользователя.

При создании пары ключей пользователь получает два файла: файл с открытым ключом (обычно имеет расширение .pub) и файл с закрытым ключом (обычно без расширения). Оба файла должны быть доступны только пользователю, их никогда не следует распространять или делиться с другими.

Открытый ключ предоставляется удаленному хосту, на который пользователь хочет получить доступ. В свою очередь, закрытый ключ остается только владельцу и используется для аутентификации при подключении к удаленному серверу.

Пары ключей могут быть созданы на любом компьютере и затем скопированы на другие устройства для использования. Однако, по соображениям безопасности, рекомендуется создание ключей на закрытой и безопасной системе, а потом их развертывание на удаленные серверы.

Пары ключей могут быть использованы для автоматического развертывания и управления системами, а также для безопасного обмена данными с использованием протокола SSH. Они широко применяются в индустрии IT для обеспечения защиты и безопасности при доступе к серверам и системам.

Видео:

Работа с SSH в Windows 10 и Linux. Генерация ключей

Работа с SSH в Windows 10 и Linux. Генерация ключей de АйТиРевью 13,413 vistas hace 2 años 26 minutos