- Как безопасно взламывать приложения Mac OS: шаги и инструкции

- Пиратские программы для MAC: Возможно ли взломать? Инструкция

- Где скачать пиратские программы для Mac

- Безопасна ли macOS на самом деле

- Подготовка к взлому Mac

- Реальные проблемы при взломе Mac

- Установка пиратского ПО на MAC

- Стоимость взлома MacBook: что определить

- Заключение

- Эксплоиты для взлома macOS

- Двухфакторная аутентификация и двухэтапная проверка

- Установка двухфакторной аутентификации

- Установка двухэтапной проверки

- Вся правда про взлом MacBook: Реальные методы хакеров

- Взлом с помощью iCloud

- Взламывают даже батареи

- Как подготовить Mac для хакинга Вводная

- Видео:

- Как правильно удалять программы на Mac [4 способа]

Как безопасно взламывать приложения Mac OS: шаги и инструкции

Мир компьютеров и интернета постоянно меняется и развивается, с каждым днем появляются новые уязвимости и инструменты для взлома. Многие пользователи Mac OS, уверены в безопасности своих устройств, однако это не всегда так. Взломанные приложения и программы стали проблемой не только для хакеров, но и для обычных пользователей.

Взломать приложение или программу на Mac OS не так уж и сложно, если знать несколько важных шагов и инструкций. Вводная в эту тему начинается с самого понятия взлома. Однако, важно отметить, что попытки взломать приложение или программу могут повлечь за собой правовые и финансовые последствия, вплоть до лишения свободы.

Одним из распространенных методов взлома Mac OS является получение root-прав, которые дают полный доступ к компьютеру. Для этого злоумышленники либо используют известные уязвимости в системе, либо вводят команды в Терминал. Кроме того, в сети интернет можно найти множество программ и инструментов, которые помогут вам взломать программы Mac OS. Однако, использование таких инструментов не только незаконно, но и опасно для вашей безопасности в сети.

Разработчики приложений Mac OS делают все возможное, чтобы защитить свои продукты от незаконного использования, и уязвимости, о которых мы говорили, обычно исправляются быстро, выпуская патчи и обновления.

Также стоит отметить, что даже при использовании рассмотренных методов взламывания, вы можете столкнуться с проблемами доступа к определенным функциям или даже получить нестабильную работу программы. Кроме того, незаконное использование программного обеспечения может привести к правовым проблемам и потере денег.

- Пиратские версии программ не стоят вашего времени и усилий. Лучше выбирать официальные продукты.

- Использование инструкций по взлому Mac OS находится в противоречии с законом и этическими нормами.

- Большинство уязвимостей обнаруживаются и исправляются разработчиками программного обеспечения.

- Linux-командой rcsh можно подготовить Mac для установки и проверка файлов Cydia, inmac.org или iphonecake.com не дает гарантии безопасности и качества.

- Использование эксплоитов может привести к уязвимостям и потенциальному взлому компьютера.

- Двухфакторная аутентификация является надежным способом защитить ваши данные от несанкционированного доступа.

В целом, надежность и безопасность операционной системы Mac OS зависит от правильной установки официальных программ, обновлений, установки антивирусного программного обеспечения и соблюдения правил интернет-безопасности.

Пиратские программы для MAC: Возможно ли взломать? Инструкция

Многие пользователи Mac OS мечтают о возможности взлома популярных программ и игр, чтобы получить доступ к платным функциям без оплаты. В этом разделе мы рассмотрим, насколько безопасно и реально взломать приложения на Mac.

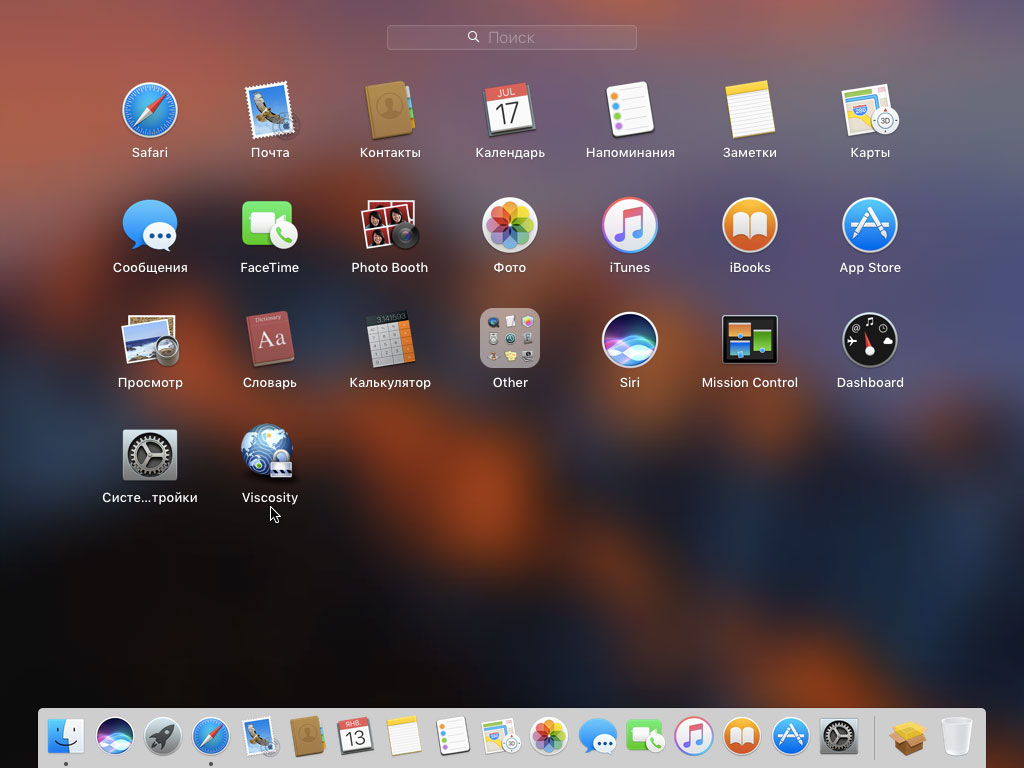

Во-первых, нужно подготовить своё устройство. Вам потребуется работающий компьютер или ноутбук с установленной ОС Mac OS. Также вам понадобится подключение к интернету.

На самом деле, взлом приложений на Mac не так сложен, как может показаться на первый взгляд. Существует несколько пиратских программ, которые можно использовать для этой цели.

Один из популярных инструментов – akelpad/notepad++, доступен для загрузки на различных сайтах. Его размер варьируется в зависимости от версии, но в любом случае файл можно скачать быстро и легко через официальные сайты, такие как MacNoob.ru.

Далее мы смотрим на примере сайта cydia.iphonecake.com и функции этого сайта. Заблокировать сайт очень легко при помощи одной команды в терминале.

Взлома Mac OS может быть достаточно, лишь бы у вас был постоянный доступ к интернету и вы знали, где искать информацию. На данный момент существует множество сайтов, которые предлагают файлы и инструкции по их использованию.

Но стоит ли вам взламывать приложения Mac OS? Сама процедура, безусловно, интересна и увлекательна, но это нелегальная практика, нарушающая авторские права. Кроме того, в процессе взлома вы можете заразить свое устройство вирусами и другим вредоносным программным обеспечением.

Не стоит забывать, что разработчики программ и приложений тратят много времени и ресурсов на создание своих продуктов. Взломывая их программы, вы не только делаете им неприятности, но и снижаете мотивацию разработчиков развиваться и создавать новые полезные продукты.

Если вы все же решились воспользоваться пиратскими программами для Mac, будьте готовы к возможным проблемам и последствиям взлома. Владельцам Mac OS рекомендуется быть внимательными и избегать использования пиратского ПО.

Если вам нужен доступ к платным функциям или программам, рассмотрите возможность их законной покупки. Это не только безопаснее, но и помогает поддерживать разработчиков, которые тратят много времени и труда на создание полезных продуктов для Mac OS.

Помимо этого, существуют программы-эксплойты, которые хакеры модифицируют для получения доступа к платным функциям программ или игр. Однако, использование таких эксплойтов также является незаконным и неэтичным, и может привести к серьезным последствиям, включая уголовную ответственность.

В итоге, делайте свой выбор осознанно, и помните о последствиях использования пиратских программ для Mac. Лучше приобретать лицензионное ПО и служить примером честного и законопослушного пользователя.

Если вы обнаружили уязвимости в приложениях или операционной системе Mac OS, вы можете помочь разработчикам, сообщив о найденных уязвимостях и о получении вознаграждения (bounty) в качестве благодарности.

Где скачать пиратские программы для Mac

Заявил компьютер, что бы взломать игры на iPhone/iPad, на Mac использовала Cydia, iPhoneCake.com, аутентификацию. Однако, эти методы уже давно заблокированы Apple и недоступны для пользователей. Тем не менее, в интернете все еще можно найти ссылки на сайт rasticrac, где пользователи могут считать новые приложения для Mac.

Использование такого пиратского программного обеспечения на Mac может привести к серьезным проблемам. Взломанные приложения могут содержать вредоносный код, который может взломать ваш компьютер и получить полный доступ к вашим данным и личной информации. Взломанные приложения также могут включать в себя т. н. «бэкдоры», которые позволяют хакерам получить доступ к вашему компьютеру.

Методы взлома могут стать легко доступными на Mac благодаря проблеме с аутентификацией и отсутствию защиты от взлома пароля. Пользователи Mac могут столкнуться с проблемой взлома приложений при использовании двухфакторной аутентификации или с использованием одноразового пароля. Взломанные программы могут использовать метод командной строки (команда rcsh), чтобы получить непосредственный доступ к вашей системе.

Все это говорит о том, что взломанные программы на Mac являются небезопасными и могут вызвать серьезные проблемы для вашего компьютера и безопасности данных. Поэтому стоит избегать скачивания пиратского программного обеспечения.

Если вам нужно новое приложение для Mac, лучше скачать его с официального сайта разработчика или из App Store. Подготовиться к использованию надежных и проверенных приложений, а также установить обновления безопасности на ваш MacBook.

Безопасна ли macOS на самом деле

macOS, операционная система, разработанная компанией Apple, считается одной из самых безопасных. Однако, как показали утечки от Wikileaks, злоумышленники могут использовать определенные методы взлома, чтобы получить доступ к конфиденциальной информации пользователей Mac.

Взлом Mac возможен несколькими способами. Первый метод — использование эксплойтов, которые позволяют получить доступ к системе через уязвимости в коде приложений. Инструкция по взлому Mac, доступная на сайте macnoob.ru, заявляет, что безопасно взламывать MacBook можно с помощью инструментов, таких как Rasticrac или rcsH. С помощью этих инструментов злоумышленники могут получить доступ к защищенным файлам и паролям на вашем Mac.

Еще один способ взлома Mac — установка пиратского приложения или ПО, которое может содержать вредоносный код. Следуя инструкциям на пиратских сайтах, пользователи могут скачать и установить пиратскую версию программы или игры, но вместе с ней получить множество проблем. Некоторые версии пиратских приложений содержат вредоносный код, который может использоваться злоумышленниками для доступа к вашему компьютеру и личной информации.

К счастью, macOS имеет некоторые встроенные механизмы безопасности, которые помогают предотвратить взлом. Один из таких механизмов — двухэтапная проверка при входе в систему. Когда пользователь вводит свой пароль на экране входа, на его зарегистрированный телефон отправляется код для подтверждения. Таким образом, даже если злоумышленники узнают ваш пароль, им все равно будет сложно получить доступ к вашему устройству.

Подготовка к взлому Mac

Перед тем как начать процесс взлома, необходимо выполнить несколько подготовительных шагов:

- Проверьте версию вашей операционной системы Mac и установленных приложений. Убедитесь, что они все обновлены до последней версии, чтобы найти и устранить уязвимости, которые могут быть использованы злоумышленниками.

- Заблокируйте доступ к вашему Mac необходимым инструментам для взлома, таким как Cydia, iPhoneCake или другие пиратские сайты. Это поможет уберечь вас от неконтролируемой установки пиратского ПО.

- Установите надежное антивирусное ПО на свой Mac. Это поможет защитить ваш компьютер от известных вредоносных программ, которые могут использоваться для взлома.

Реальные проблемы при взломе Mac

Хакеры, взламывающие Mac, могут войти в вашу систему и получить доступ ко всей хранящейся на ней информации. Это может включать ваши финансовые данные, пароли, фотографии и многое другое. Они могут также установить дополнительное ПО на вашем компьютере, которое будет отслеживать ваши действия или использоваться для отправки спама. Ваш Mac может также быть использован в качестве «бота» для атак на другие устройства или сайты.

Взломанные Mac-компьютеры могут также стать предметом кражи или лишения права пользования ими. В случае, если злоумышленники получат полный доступ к вашему устройству, они могут переключить установленное на Mac приложение на пиратское, что может привести к юридическим проблемам.

Установка пиратского ПО на MAC

Перед тем, как приступить к взлому, необходимо подготовить компьютер. Для этого пользователи использовали различные уязвимости и эксплойты, которые можно найти на специализированных веб-сайтах или форумах. Кроме того, они скачивают различные инструменты, такие как MacNoob.ru, Rasticrac и другие.

Вся процедура начинается с установки пиратского ПО на компьютер. Пользователи скачивают файлы с сайтов, которые предлагают пиратские версии популярного программного обеспечения. После скачивания файлов они переходят к следующему шагу — установке программы.

На этом этапе возникает проблема с двухэтапной аутентификацией, которая используется на Mac для повышения безопасности. В случае пиратской установки ПО, злоумышленники пытаются обойти эту систему аутентификации, чтобы получить права root на компьютере. Однако, это может быть сложной задачей, так как Apple осуществляет защиту своей системы от таких попыток.

Если даже удалось пройти двухэтапную аутентификацию, пользователи обнаруживают, что пиратское ПО не работает должным образом. Это связано с тем, что программное обеспечение, которое они скачивают, обычно содержит скрытые функции или механизмы, которые блокируются Apple и могут привести к нестабильной работе компьютера.

Стоимость взлома MacBook: что определить

Во-первых, необходимо понимать, что взломы MacBook могут быть разного размера и сложности, в зависимости от характера проблемы и используемых методов. Если вы столкнулись с проблемой взломанного устройства, вам может потребоваться помощь профессионала, который специализируется на взломе Mac.

Во-вторых, стоимость взлома MacBook также зависит от того, в какой стране вы находитесь. Например, в России и странах СНГ цены на взломы могут быть ниже, чем в других регионах. Однако не стоит доверять сомнительным сервисам и сайтам, которые предлагают скачать программы для взлома MacBook. Такие ресурсы могут содержать вредоносное ПО или использоваться для кражи личных данных.

Также стоит отметить, что взлом MacBook может быть осуществлен с использованием различных методов. Например, злоумышленники могут использовать эксплойты, чтобы обойти систему безопасности устройства. Другой способ — это использование эксплоитов для программ, уязвимых к взлому. Кроме того, взлом MacBook может быть произведен с помощью методов социальной инженерии, когда злоумышленники пытаются обмануть пользователя и получить доступ к его устройству.

Вся проблема в том, что постоянно появляются новые методы и эксплойты, которыми пользуются хакеры. Заявил один из специалистов в области безопасности Mac, что существуют эксплойты, которые до сих пор не обнаружены и вполне возможно, что злоумышленники используют их для взлома MacBook. В связи с этим, важно постоянно обновлять программное обеспечение вашего MacBook и быть готовым к подобным ситуациям.

Стоит также отметить, что существуют разные способы обеспечения безопасности MacBook. Например, использование двухэтапной аутентификации через одноразовые коды или специальные приложения позволяет усилить защиту вашего устройства. Некоторые пользователи также предпочитают использовать программы, которые помогают отслеживать активность злоумышленников и предотвращать возможные взломы.

Заключение

Как можно видеть, вопрос о стоимости взлома MacBook сложный и может быть решен только в каждом конкретном случае. Не стоит доверять всяким «баунти-хантерам», которые обещают найти и устранить все взломы MacBook на самом деле.

В любом случае, важно помнить, что безопасность вашего MacBook находится под вашей ответственностью. Безопасность не может быть полностью гарантирована, но с помощью правильных мер предосторожности можно существенно уменьшить риск взлома и сохранить ценную информацию от доступа злоумышленников.

Эксплоиты для взлома macOS

В прошлом уже были известны случаи возможного взлома macOS и пароля от устройства. Например, известный инцидент с Vault 7, опубликованный WikiLeaks, выявил проблемы с безопасностью macOS и эксплоитами, которые могут быть использованы для взлома устройства.

Одним из важнейших методов хакинга macOS является атака на аутентификацию путем подбора пароля. Существуют различные эксплоиты, которые позволяют злоумышленникам взламывать пароль пользователя и получать полный доступ к маке.

Также существуют так называемые «одноразовые» эксплоиты для взлома macOS, которые позволяют получить полный доступ без необходимости знания пароля. Некоторые из этих эксплоитов уже были обнаружены и исправлены Apple, но множество других всё ещё доступны и могут быть использованы злоумышленниками.

Недавно была опубликована новая инструкция о том, как взломать приложение на macOS с помощью эксплоита Rasticrac. Ссылка на программу для взлома доступна по адресу http://www.mac-hack.su/icloud-hack на примере программы AkelPad/Notepad. Примечательно, что для взламывания пиратского приложения достаточно просто скачать программу, установить и запустить ее.

Но не стоит забывать, что использование эксплоитов для взлома Mac OS может привести к серьезным проблемам. Во-первых, взломанные программы могут содержать вредоносный код, который может навредить вашему компьютеру. Во-вторых, использование таких методов является нарушением закона и может привести к лишению доступа к определенным функциям вашего устройства или даже уголовной ответственности.

Двухфакторная аутентификация и двухэтапная проверка

Для подготовки к полному взлому Mac использование двухфакторной аутентификации может быть проблематичным. Но давайте не будем считать это недостатком. Двухфакторная аутентификация добавляет дополнительный уровень безопасности, требуя, чтобы вы вводили одноразовый код, который отправляется на ваш устройство или адрес электронной почты, после ввода правильного пароля. Это дополнительное подтверждение вашей личности делает взлом приложений технически сложнее.

Если вы считаете, что двухфакторная аутентификация недостаточно безопасна, вы также можете использовать двухэтапную проверку. В этом случае вам потребуется установка программной уязвимости, такой как rasticrac, которая позволит вам взломать приложения Mac и использовать их без необходимости вводить коды. Однако стоит помнить, что взломанные приложения могут вызывать проблемы с вашим компьютером, такие как возможное лишение прав суперпользователя, а также открытие двери для пиратского программного обеспечения и эксплойтов.

Установка двухфакторной аутентификации

Для установки двухфакторной аутентификации на устройстве Mac, следуйте следующим шагам:

- Откройте системные настройки.

- Перейдите во вкладку «iCloud».

- Выберите «Учетная запись iCloud» в списке слева.

- Нажмите на кнопку «Подписка» и перейдите в настройки безопасности.

- Следуйте инструкциям и введите свой номер телефона или адрес электронной почты для получения кодов на ваше устройство.

Установка двухэтапной проверки

Для установки двухэтапной проверки на устройстве Mac, следуйте следующим шагам:

- Откройте системные настройки.

- Перейдите во вкладку «Защита и безопасность».

- Выберите вкладку «Постоянные гости».

- Установите флажок рядом с функцией «Двухэтапная проверка».

- Следуйте инструкциям для установки пиратской программы rasticrac или других инструментов, предназначенных для взлома приложений.

| Двухфакторная аутентификация | Двухэтапная проверка |

|---|---|

| Требует ввод одноразового кода после пароля | Требует установку специальных программных уязвимостей |

| Доступно для всех пользователей iCloud | Требует дополнительной настройки и установки программных уязвимостей |

| Повышает безопасность и ersvc #liquate_logs KEXT-файлы | Может вызывать проблемы с компьютером и открыть доступ к пиратскому программному обеспечению |

В итоге, использование двухфакторной аутентификации или двухэтапной проверки на вашем устройстве Mac может помочь усилить безопасность и защитить вас от взломов приложений и программного обеспечения. Однако, помните, что самые надежные методы безопасности все же касаются установки только подлинных, доступных на официальных ресурсах приложений и постоянного обновления вашей операционной системы Mac.

Вся правда про взлом MacBook: Реальные методы хакеров

Одним из распространенных методов является скачивание программ со взломанными версиями приложений из недоверенных источников. Например, вы скачиваете приложение RCSh с сайта cydia.iphonecake.com, а оно вместе с установкой программы настраивает ваш компьютер так, чтобы вам больше не нужно было вводить пароль администратора.

Другой метод — использование уязвимостей операционной системы. Хакеры могут использовать эксплоиты, чтобы обойти защиту Mac OS и получить полный доступ к компьютеру. Это может быть особенно опасно, если вы используете старую версию операционной системы, так как уязвимости могут быть уже известными и использоваться хакерами.

Также одним из методов взлома может быть получение прав суперпользователя. Это дает хакерам полный контроль над компьютером и возможность установки и удаления любых программ и файлов. Для этого они могут использовать двухфакторную аутентификацию или другие методы, чтобы обойти защиту и получить доступ к вашему аккаунту.

Двухфакторная аутентификация может быть обманута хакерами, если они украдут ваш одноразовый код доступа или если вы случайно вводите его на фишинговом сайте. Поэтому важно быть особенно осторожным при использовании этой функции.

Еще одним способом взлома может быть установка программы, которая доверена компьютером только до момента, пока вы ее не установите. Например, вы скачиваете программу с сайта macnoob.ru и устанавливаете ее на свой компьютер. Но после установки оказывается, что программа содержит вредоносный код, который позволяет хакерам получить доступ к вашим данным.

Взлом MacBook может иметь серьезные последствия, включая лишение вас доступа к вашим данным и даже потерю личных денег. Поэтому важно быть осведомленным о возможных уязвимостях и принимать соответствующие меры для защиты.

Теперь, когда вы знакомы с некоторыми реальными методами взлома MacBook, давайте рассмотрим, как можно обезопасить свой компьютер и приложения от хакеров.

Взлом с помощью iCloud

Взломы приложений Mac OS могут быть осуществлены с использованием методов, связанных с уязвимостями в системе iCloud. Для этого вы скачиваете взломанный файл доверенного приложения, которое хотите взломать. Как только файл будет установлен на вашем устройстве, вам стоит проверить его на наличие вредоносного кода или мошеннических функций.

Если вы поняли, что приложение действительно стоит взломать, вам необходимо перейти по ссылке на сайт, где предоставляются взломанные версии приложений для Mac OS. Однако, стоит быть осторожным, так как взломанные файлы могут содержать пиратское программное обеспечение, а также вредоносные эксплоиты.

Давайте рассмотрим инструкцию по взлому приложения через iCloud:

- Убедитесь, что на вашем устройстве установлено приложение iCloud.

- Авторизуйтесь в iCloud на вашем Mac OS.

- Найдите в списке доступных приложений приложение, которое вы хотите взломать.

- Нажмите на кнопку «Взломать» рядом с выбранным приложением.

- Подтвердите свои действия и дождитесь завершения процесса взлома.

- Теперь вы можете запустить взломанное приложение и пользоваться всеми его функциями бесплатно.

Однако, стоит помнить о некоторых проблемах, которые могут возникнуть при взломе приложения через iCloud. Во-первых, злоумышленники могут получить доступ к вашему компьютеру через уязвимости в системе iCloud. Во-вторых, ваш аккаунт iCloud может быть заблокирован или лишен доступа, если система обнаружит подозрительную активность.

Для защиты от таких проблем рекомендуется использовать двухфакторную аутентификацию для вашего аккаунта iCloud, а также устанавливать приложения только из надежных и проверенных источников. Также рекомендуется регулярно обновлять систему до последней версии, чтобы закрыть известные уязвимости и эксплойты.

Взлом приложений Mac OS через iCloud — это незаконная практика, которая может привести к серьезным последствиям. Пользователи должны быть осторожны и считать незаконный доступ к приложениям и файлам других пользователей недопустимым.

Взламывают даже батареи

Хакеры постоянно ищут новые методы взлома различных продуктов, и в последнее время стали использовать такое необычное средство, как батареи устройств. Если вы скачали программное обеспечение с ненадежных источников в интернете или почему-то решили взламывать приложения для Mac OS на самом компьютере, будьте готовы к возможным последствиям.

Для взлома приложений на Mac OS используется метод хакинга, который известен как DAV (Distributed Attack Vector), и он основан на использовании уязвимостей Mac OS. С помощью этого метода злоумышленники могут получить доступ к вашему компьютеру и похищать информацию, включая фото, пароли и другие личные данные.

Если вы решили взламывать приложения для Mac OS, важно быть готовым к возможным последствиям. Первым шагом в этом процессе будет установка программы RCSh, которая позволяет настраивать и использовать батареи уязвимых устройств для взлома.

Для подготовки к взлому приложений на Mac OS вам также потребуется настраиваемая двухэтапная аутентификация для вашего iCloud аккаунта, чтобы обеспечить дополнительную безопасность от возможных атак. Также рекомендуется проверка на наличие уязвимостей в вашей системе с помощью программного обеспечения для обнаружения уязвимостей.

Однако, стоит отметить, что взлом приложений для Mac OS является незаконной деятельностью и может повлечь юридические последствия. Если вы все же решились на этот шаг, будьте готовыми к возможным проблемам.

Не забывайте, что безопасность вашего компьютера зависит от вас. Защитите свою систему, используя сильные пароли, двухфакторную аутентификацию и обновления программного обеспечения. И, конечно же, не скачивайте ненадежное программное обеспечение с неизвестных источников в интернете.

Взлом приложений для Mac OS может привести к серьезным проблемам, поэтому будьте разумны и осторожны, прежде чем приступать к этому.

| Командой | rcsh install | вы можете подготовить вашу систему к взлому приложений Mac OS. |

| Например, | если вы хотите взламывать приложения для Mac OS, вы можете использовать программу RCSh для настройки и использования батарей уязвимых устройств. | |

| Установка данной | программы позволит вам взламывать приложения, используя методы хакеров, и получать доступ к защищенной информации. | |

| Злоумышленники | используют различные методы взлома, чтобы получить доступ к вашим данным, поэтому важно быть осторожными и не скачивать ненадежное программное обеспечение из непроверенных источников. | |

| Двухфакторная аутентификация | – это функция безопасности, которая помогает защитить ваш аккаунт от взлома. С ее помощью требуется ввод одноразового кода, который отправляется на ваш адрес электронной почты или с вашего мобильного устройства, чтобы подтвердить вашу личность. | |

| Взлом приложений | для Mac OS может быть уязвимость, которую злоумышленники могут использовать для получения доступа к вашей системе и похищения личных данных. | |

| Ссылки с неизвестных | и ненадежных источников в интернете могут содержать вирусы и вредоносное программное обеспечение, поэтому будьте осторожны, скачивая файлы из неизвестных источников. |

Как подготовить Mac для хакинга Вводная

Для тех, кто интересуется взломом приложений Mac OS, есть несколько важных шагов, которые следует выполнить, чтобы готовить Mac к использованию взломов. Хотя незаконное взломанное программное обеспечение затрагивает долю пользователей Mac, и даже некоторые из них позволяют вам использовать их без использования кода, но последствия взлома могут быть серьезными, и весьма похожими на возможные проблемы юридического характера, с которыми сталкивался и продолжает сталкиваться WikiLeaks.

Если вы действительно хотите взломать приложение на установленном на вашем компьютере устройстве, проблема будет в том, что даже суперпользоватедь не сможет его удалить, если приложение взломано с помощью Root аккаунта. Но дальше об этом далее.

Если вы устанавливаете взломанный Mac OS на MacBook, то можете быть уверены, что сами и ваше устройство будут в полной безопасности. Кроме того, вам потребуется двухфакторная аутентификация на вашем устройстве для того, чтобы быть в состоянии установить или заблокировать данный способ.

Подготовка вашего Mac для взлома начинается с правами SuperUser, которые предоставляют доступ ко всем утсановкам и командам на устройстве. Помощью команды «sudo» в терминале Mac вы сможете разблокировать все функции вашего устройства, включая установку «пиратского» программного обеспечения.

Далее вы скачиваете файлы и эксплойты, необходимые для выполнения взлома. Множество сайтов предоставляют доступ к различным инструментам для взлома Mac OS, таким как RastiCrac или MACnoob.ru.

Возможно, вы даже установите программу, позволяющую узнать пароль пользователя Mac без необходимости писать или запускать какие-либо программы. Это можно сделать с помощью программы AkePadNotepad.

Важным шагом перед следующими действиями — проверка времени на вашем устройстве. Установите правильное время на вашем устройстве, так как неверное время может привести к неполадкам и ошибках в процессе взлома.

На данном этапе вы должны быть готовы к взлому. Теперь вы можете выполнять инструкцию, чтобы получить доступ ко всем функциям и возможностям вашего Mac, включая возможность установить любое приложение даже без требования пароля.

Видео:

Как правильно удалять программы на Mac [4 способа]

Как правильно удалять программы на Mac [4 способа] by IT-HERE 122,095 views 2 years ago 9 minutes, 44 seconds