- NPAS Windows Server 2016 — сервис для обеспечения централизованной аутентификации и авторизации пользователей

- NPAS Windows Server 2016: обзор сервиса и его работа

- Преимущества и назначение

- 1. Авторизация и аутентификация

- 2. Поддержка различных провайдеров

- 3. Журналирование событий

- 4. Проксирование аутентификации

- 5. Набор услуг и группа пользователей

- 6. Примеры использования

- Аутентификация пользователей

- Аутентификация на локальном сервере

- Аутентификация на удаленном сервере

- Аутентификация с использованием Active Directory

- Управление доступом

- Авторизация пользователей

- Механизмы безопасности

- Безопасность базы данных

- Аутентификация пользователей

- Управление доступом пользователей

- Защита от атак

- Журнал событий

- Повышение надежности и отказоустойчивости

- Расширенная конфигурация и функциональность

- Прокси-сервер и перенаправление

- Использование HCAP для аутентификации

- Политика доступа на учетные данные

- Видео:

- Быстрый старт Exchange Server 2016

NPAS Windows Server 2016 — сервис для обеспечения централизованной аутентификации и авторизации пользователей

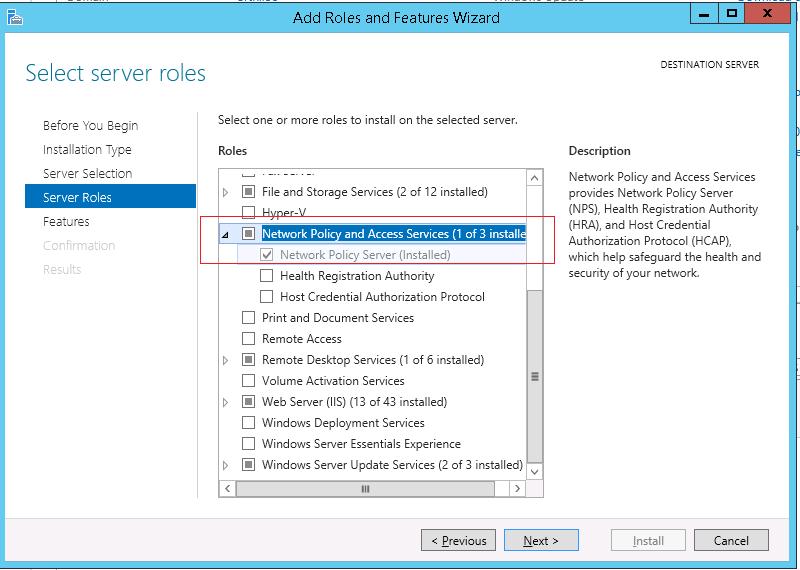

NPAS (Network Policy and Access Services) в Windows Server 2016 — это сервис, который позволяет конфигурировать и управлять сетевыми политиками и доступом к сети для пользователей и компьютеров в вашей среде. Он является частью стандартной конфигурации сервера и предоставляет возможность контролировать, аутентифицировать и авторизовывать запросы на соединение через различные серверы и домены.

Один из главных компонентов NPAS — это служба RADIUS-сервера, которая обрабатывает аутентификацию и авторизацию запросов на подключение к сети. Он записывает информацию о событиях и трафике в вашей сети, что позволяет вам принимать решения на основе этих данных.

Когда пользователь или компьютер запрашивает доступ к сети, сервис NPAS проверяет его учетные данные и применяет политику доступа, которая соответствует настройкам сервера. Он может проверять соответствие требованиям безопасности, настройкам прокси-сервера, аутентификацию по сертификатам и другим параметрам. Если запрос соответствует настройкам, сервис NPAS разрешает или отклоняет доступ в зависимости от вашей политики и конфигурации сети.

NPAS Windows Server 2016: обзор сервиса и его работа

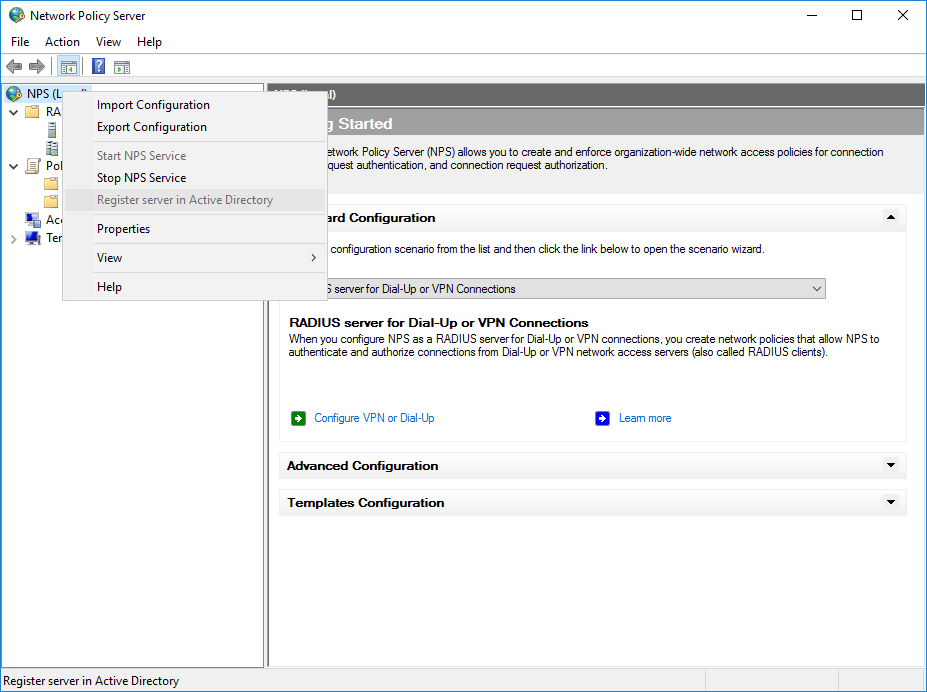

Сервис NPAS может быть настроен для работы в нескольких режимах, включая RADIUS-прокси и сервер учета. Эти режимы позволяют его использование как на самом сервере, так и на других серверах в лесу Active Directory или в другой доменной сети.

Он работает на основе политики доступа, которая определяет требования и правила для проведения проверки подлинности, авторизации и учета доступа пользователей. Политики могут быть настроены для выполнения различных действий в зависимости от запроса клиента, таких как предоставление доступа, перенаправление на другой сервер для дополнительной проверки или отклонение запроса.

При настройке авторизации NPAS может работать с базами данных, содержащими информацию о пользователях и их правах доступа, что позволяет создавать различные уровни доступа для услуг и ресурсов. Он также записывает информацию о проверке подлинности и учете в журнал, который может быть использован для анализа и контроля доступа в сети.

В дополнение к основным функциям аутентификации, авторизации и учета, NPAS также может быть настроен для предоставления дополнительных услуг, таких как прокси-серверы и расширенная проверка подлинности. Эти функции позволяют организациям подключаться к внешним ресурсам и обмениваться данными с другими системами, предоставляются через периметр сети.

Для настройки сервера NPAS откройте «Панель управления» и кликните «Сеть и Интернет», а затем выберите «Сеть и общий доступ к интернету». В окне настроек выберите «Сеть и совместный доступ», а затем «Настроить сервер или удаленные доступы». В процессе настройки, вы можете добавлять и настраивать политики доступа для разных услуг и уровней доступа.

Все эти функции и возможности делают NPAS Windows Server 2016 мощным инструментом для организаций, которые хотят обеспечить безопасность и контроль доступа к своим сетям. Несколько примеров использования NPAS включают настройку централизованного VPN-или деплоймента удаленного доступа и контроля доступа, настраивание аутентификации пользователей для систем, доступных в сети и настройка учета учетных записей для прокси-серверов и других служб.

Преимущества и назначение

Служба подлинности сети Windows Server (NPAS) предоставляет средства для создания и настройки политик сетевой аутентификации и доступа в среде Windows Server 2016. Преимущество NPAS заключается в том, что он объединяет функции протокола RADIUS (Remote Authentication Dial-In User Service), а также NPS (Network Policy Server) для обеспечения более безопасной и удобной аутентификации и авторизации пользователей, подключающихся к сетевому инфраструктурному оборудованию.

Он позволяет администраторам создавать политики сетевой политики, которые могут варьироваться в зависимости от потребностей и требований организации. Например, можно настроить политику для проверки учетных данных пользователей, подключающихся к беспроводной сети, чтобы разрешить или запретить им доступ в зависимости от их прав доступа и других факторов. Это полезно, когда организация хочет предоставить доступ к безопасным ресурсам только доверенным пользователям.

Преимущества и назначения NPAS включают:

1. Авторизация и аутентификация

NPAS позволяет аутентифицировать и авторизовать пользователей, сбор информации о пользователе и обеспечение соответствия требованиям безопасности сети. Это особенно важно в случае удаленного подключения к серверу через виртуальную частную сеть (VPN) или другие удаленные доступы.

2. Поддержка различных провайдеров

NPAS поддерживает различные провайдеры аутентификации, такие как учетные записи Active Directory, базы данных SQL, прокси-серверы 802.1X и другие. Это позволяет настраивать и использовать разные методы аутентификации в зависимости от потребностей организации.

3. Журналирование событий

NPAS записывает информацию о событиях (журналы событий) для слежения за активностью пользователей и отслеживания возможных нарушений безопасности, что обеспечивает большую прозрачность и безопасность сетевой инфраструктуры.

4. Проксирование аутентификации

С помощью NPAS можно настроить прокси-сервер аутентификации, который пересылает запросы аутентификации другому серверу NPAS. Это полезно для организаций с организованной инфраструктурой, включающей несколько серверов, на которых развернуты службы аутентификации.

5. Набор услуг и группа пользователей

NPAS предоставляет возможность настройки набора услуг и групп пользователей, с помощью которых можно определить, какие пользователи могут получить доступ к каким ресурсам в сети. Это позволяет более точно управлять доступом пользователей и обеспечивает безопасность сети.

6. Примеры использования

NPAS может использоваться для различных сценариев, включая учет пользователей в домене, настройку политики доступа к беспроводным сетям, удаленное подключение к серверам через VPN, настройку маршрутизации и многое другое. Настройка NPAS требует выполнения конфигурации сервера NPS, создания политики аутентификации и настройки провайдеров аутентификации в соответствии с требованиями и предпочтениями организации.

| Преимущества NPAS | Назначение NPAS |

|---|---|

| — Обеспечивает безопасность аутентификации и авторизации | — Создание политик доступа к сетевым ресурсам |

| — Поддерживает различные провайдеры аутентификации | — Управление доступом пользователей |

| — Записывает журналы событий для отслеживания активности пользователей | — Настройка прокси-сервера аутентификации |

| — Развертывание виртуальных частных сетей через VPN | — Определение набора услуг и групп пользователей |

Аутентификация пользователей

NPAS Windows Server 2016 позволяет осуществлять аутентификацию пользователей, подключенных к сети, с использованием различных методов и технологий.

Аутентификация на локальном сервере

При использовании локальной аутентификации, пользователи вводят свои учетные данные (имя пользователя и пароль) непосредственно на сервере. Данная аутентификация рекомендуется использовать только в локальной сети, так как передача учетных данных по открытым каналам может быть небезопасной.

Аутентификация на удаленном сервере

Для аутентификации пользователей в удаленной сети существует несколько методов:

1. Аутентификация с помощью RADIUS-сервера. RADIUS (Remote Authentication Dial-In User Service) предоставляет возможность аутентификации пользователей через удаленный сервер. При этом сервер перенаправляет запрос на аутентификацию на RADIUS-сервер, который проверяет учетные данные пользователя и передает ответ об успешной или неуспешной аутентификации обратно на сервер Windows.

2. Аутентификация с помощью прокси-сервера. Прокси-сервер может авторизовывать пользователей на удаленном сервере, проксируя запросы на аутентификацию. Для настройки аутентификации через прокси-сервер необходимо выполнить настройку удаленной аутентификации в конфигурации сервера Windows.

Аутентификация с использованием Active Directory

Аутентификация пользователей через Active Directory позволяет использовать центральную базу учетных записей для всех компьютеров и серверов в домене. Пользователи могут аутентифицироваться на любом компьютере в домене с помощью своей учетной записи Active Directory. Для этого необходимо настроить сервер Windows в роли контроллера домена и добавить компьютеры в домен.

Все типы аутентификации пользователей в NPAS Windows Server 2016 предоставляют возможность настройки политик безопасности, контролирующих доступ к ресурсам. При аутентификации пользователей журналируются соответствующие записи в журнал событий, где можно просматривать информацию об успешных и неуспешных попытках аутентификации.

| Метод аутентификации | Способ аутентификации |

|---|---|

| Локальная сеть | На локальном сервере |

| Удаленная сеть | Через RADIUS-сервер |

| Через прокси-сервер | |

| Active Directory | На сервере домена |

Управление доступом

Служба NPAS Windows Server 2016 позволяет управлять доступом к ресурсам внутри корпоративной сети (intranet) с использованием политики доступа и авторизации. С помощью консоли администратора на сервере доступна настройка и контроль доступа пользователей к определенным ресурсам.

В версии NPAS для Windows Server 2016 доступны следующие возможности:

- Настройка группы серверов в качестве удаленного RADIUS-прокси-сервера, который принимает запросы для пересылки на другие серверы роли NPAS.

- Авторизацию запросов на удаленных серверах, в зависимости от указанных политик доступа и контроля. Результаты проверки записываются в журнал событий.

- Пересылка запросов на проверку авторизации на другие серверы NPAS, в том числе на учетную базу данных на сервере Windows или сервер авторизации на удаленном RADIUS-прокси или на удаленном HCAP-сервере.

- Учет доступных серверов для обработки запросов, в том числе и на другом сервере NPAS. Это позволяет обеспечить отказоустойчивость и балансировку нагрузки.

- Настройку и проверку политики доступа и авторизации для конкретной группы пользователей или клиентов сети.

Для настройки доступа на удаленном сервере NPAS Windows Server 2016 вам может потребоваться прокси-сервер RADIUS или HCAS, который пересылает запросы на удаленные серверы NPAS для проверки авторизации и доступа. В зависимости от конкретной конфигурации сети, вам может понадобиться настройка нескольких прокси-серверов для обеспечения доступа клиентов из разных доменов или подсетей.

В следующем разделе этой статьи дается подробная информация о настройке и использовании сервиса NPAS Windows Server 2016 для управления доступом к ресурсам внутри сети.

Авторизация пользователей

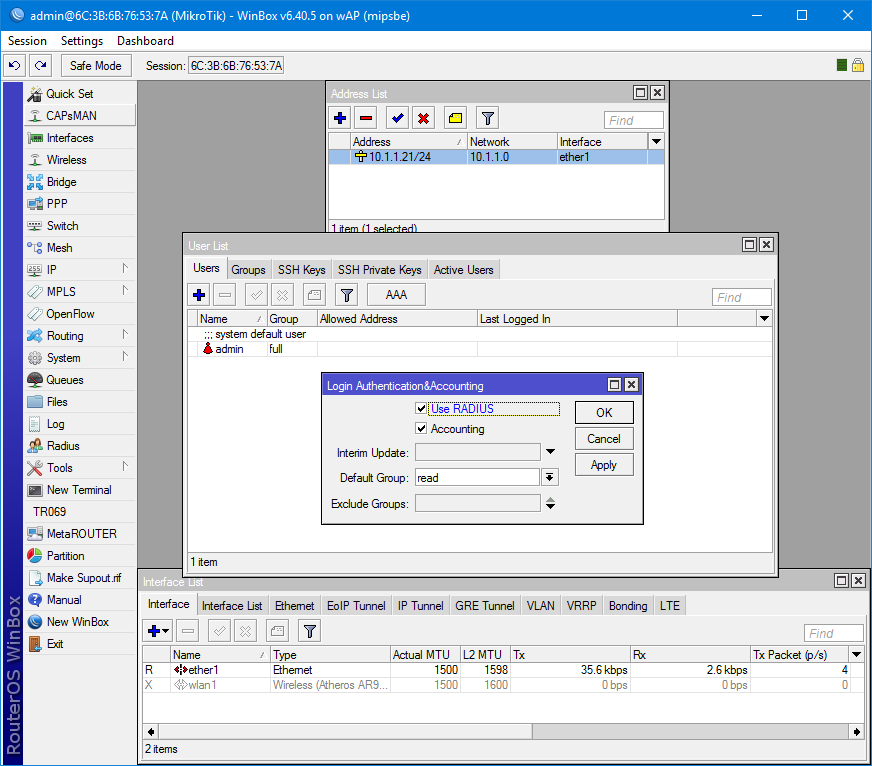

NPAS Windows Server 2016 обеспечивает механизм авторизации пользователей в сети. Для этого применяется протокол RADIUS (Remote Authentication Dial-in User Service), который позволяет управлять доступом пользователей к сети в зависимости от их учетных данных.

При попытке доступа к сети пользователь отправляет запрос на сервер аутентификации, который выполняет проверку его учетных данных и принимает решение о предоставлении доступа. В случае успешной авторизации пользователь получает доступ к сетевым ресурсам, а в журнале сервера ведется запись о данной операции.

Windows Server 2016 позволяет настраивать расширенную конфигурацию авторизации пользователей. В этом случае можно использовать два прокси-сервера. При этом первый прокси-сервер выполняет аутентификацию пользователей и направляет запросы авторизации на второй прокси-сервер. Такая комбинация прокси-серверов позволяет более гибко управлять доступом пользователей в сеть.

Для конфигурации авторизации в Windows Server 2016 можно использовать следующие политики:

- Политика доступа на основе учетных записей пользователей (User Accounts-Based Access Policy) — позволяет предоставлять доступ к сети на основе имени пользователя или его членства в определенных группах.

- Политика доступа на основе IP-адресов (IP Address-Based Access Policy) — позволяет предоставлять доступ к сети на основе IP-адреса пользователя или диапазона IP-адресов.

- Политика доступа на основе протокола (Protocol-Based Access Policy) — позволяет предоставлять доступ к сети на основе используемого протокола (например, TCP, UDP).

Таким образом, NPAS Windows Server 2016 обеспечивает надежную и гибкую авторизацию пользователей сети. Применение RADIUS-серверов позволяет управлять доступом пользователей в зависимости от их учетной записи, IP-адреса или используемого протокола. Все это вместе обеспечивает безопасную работу сети и защиту конфиденциальной информации пользователей.

Механизмы безопасности

NPAS Windows Server 2016 предоставляет множество механизмов безопасности для обеспечения безопасной работы сети. В этом разделе мы рассмотрим несколько из них.

Безопасность базы данных

NPAS Windows Server 2016 использует базу данных для хранения конфигураций, политик и других сведений. Безопасность базы данных обеспечивает защиту от несанкционированного доступа и повреждений данных.

Аутентификация пользователей

NPAS Windows Server 2016 поддерживает различные механизмы аутентификации пользователей, включая учетные записи домена, учетные записи виртуальной сети, учетные записи беспроводной сети и другие. При настройке NPAS Windows Server 2016 вы можете выбрать подходящий механизм аутентификации в зависимости от потребностей вашей организации.

Управление доступом пользователей

NPAS Windows Server 2016 позволяет настраивать политики доступа пользователей, определяющие, какие ресурсы и функциональность доступны клиентам. Политики доступа можно настраивать на уровне отдельных пользователей, групп или всего домена.

Защита от атак

NPAS Windows Server 2016 имеет механизмы защиты от различных сетевых атак. Он может выступать в роли прокси-серверов или периметровых серверов, пересылая запросы от клиента к серверу и обратно. NPAS Windows Server 2016 выполняет проверку входящих и исходящих соединений и блокирует небезопасные запросы.

Журнал событий

NPAS Windows Server 2016 предоставляет возможность вести журнал событий, в котором регистрируются все события, связанные с работой сервиса. Это позволяет отслеживать возможные проблемы и вносить соответствующие изменения в настройки.

Это лишь некоторые из механизмов безопасности, предоставляемых NPAS Windows Server 2016. Каждый из них имеет свои специфические инструкции по настройке и использованию, которые можно найти в документации. При настройке NPAS Windows Server 2016 важно учитывать потребности и особенности вашей организации, чтобы обеспечить максимальную безопасность сети и данных.

Повышение надежности и отказоустойчивости

NPAS Windows Server 2016 предоставляет набор функций, которые повышают надежность и отказоустойчивость вашей инфраструктуры. С помощью NPAS вы можете настроить зависимости между серверами, чтобы в случае отказа одного сервера другие сервера могли продолжить предоставление услуг без прерывания.

При использовании NPAS вы можете установить локальную политику на каждом сервере, чтобы определить, как сервер будет реагировать на отказ других серверов в зависимости от их роли и состояния. Настройки политики обеспечивают баланс между надежностью и производительностью, а также позволяют гибко настроить поведение системы.

В NPAS Windows Server 2016 доступны следующие функции:

| Функция | Описание |

| High Availability | Предоставляет отказоустойчивое решение при использовании нескольких серверов NPAS. Если один сервер выходит из строя, другие сервера продолжают предоставление услуг. Это особенно полезно при использовании NPAS в качестве прокси-сервера RADIUS, так как вы можете настроить несколько серверов для обработки аутентификации и авторизации пользователей. |

| Federation | Позволяет объединить несколько NPAS-серверов в один realm, чтобы упростить управление и обеспечить централизованную аутентификацию и авторизацию пользователей. Если пользователь может быть аутентифицирован на одном сервере NPAS, он может использовать свои учетные данные для доступа к услугам на других серверах. |

| Load Balancing | Позволяет распределить нагрузку между несколькими серверами NPAS, чтобы обеспечить равномерное распределение запросов пользователей и предотвратить перегрузку одного сервера. Если сервер NPAS не может обработать запрос, балансировка нагрузки автоматически перенаправит запрос на другой доступный сервер. |

| Remote Access | Предоставляет возможность удаленного доступа к вашей инфраструктуре через VPN- или маршрутизаторы IPsec. NPAS поддерживает стандартные протоколы и службы для обеспечения безопасной передачи данных. |

| Wireless Access | Позволяет предоставлять беспроводной доступ к вашей инфраструктуре с помощью протокола 802.1X. NPAS поддерживает проверку подлинности пользователей и устройств, а также применение политик безопасности для контроля доступа. |

| Domain Membership | Позволяет автоматически добавлять компьютеры в активную директорию при их присоединении к сети. NPAS может проверить учетные данные компьютера и добавить его в соответствующую группу с использованием заданных политик группы. |

| Virtualization | Позволяет создавать виртуальные экземпляры сервера NPAS для использования в виртуальной инфраструктуре. Виртуализация NPAS упрощает управление и масштабирование, а также снижает затраты на оборудование. |

| Logging and Auditing | Предоставляет возможность вести журнал событий и проверять записи о событиях для обеспечения безопасности и соответствия политике безопасности вашей организации. |

| Standard and Datacenter Editions | NPAS доступен в стандартной и Datacenter-версиях Windows Server 2016. Стандартная версия подходит для небольших и средних организаций, а Datacenter-версия предоставляет расширенные возможности масштабирования и высокой доступности для организаций большого размера. |

NPAS Windows Server 2016 предоставляет широкий набор функций для повышения надежности и отказоустойчивости вашей инфраструктуры. Независимо от того, используете ли вы NPAS для обеспечения безопасного доступа пользователей в вашу внутреннюю сеть, настройки беспроводного доступа или управления активной директорией, этот сервис поможет вам повысить уровень надежности вашей инфраструктуры.

Расширенная конфигурация и функциональность

NPAS Windows Server 2016 предлагает расширенные возможности конфигурации и функциональности для управления аутентификацией и доступом пользователей на серверах.

Прокси-сервер и перенаправление

Политика доступа к сети (NPAS) позволяет вам использовать сервер NPAS в качестве прокси-сервера для перенаправления запросов от удаленных серверов аутентификации к другим удаленным серверам аутентификации. Например, вы можете настроить сервер NPAS для перенаправления запросов на серверы NPAS в других доменах или даже на внешние провайдеры идентификации.

| Примеры вопросов, которые нужно знать | Ответы и инструкции |

|---|---|

| Как настроить NPAS в роли прокси-сервера? | В консоли управления сервером NPAS перейдите в раздел Прокси-серверы и щелкните Добавить. Затем следуйте инструкциям по настройке прокси-сервера. |

| Как настроить перенаправление на удаленные сервера NPAS? | В консоли управления сервером NPAS перейдите в раздел Группы внешних серверов и щелкните Добавить. Затем укажите удаленный сервер NPAS и следуйте инструкциям по настройке. |

| Какие политики доступа настроены для перенаправления на удаленный сервер? | В консоли управления сервером NPAS перейдите в раздел Распределение политик доступа и выберите политику, чтобы увидеть, какие серверы аутентификации перенаправляются через него. |

Использование HCAP для аутентификации

Windows Server 2016 NPAS позволяет использовать HCAP (Host Credential Authorization Protocol) для аутентификации пользователей и позволяет проверять их учетные данные на удаленных серверах баз данных. HCAP обеспечивает дополнительный уровень безопасности, проверяя подлинность пользователя на удаленном сервере баз данных вместо проверки его учетных данных локально на сервере NPAS.

Политика доступа на учетные данные

Вы также можете настроить политику доступа для учетных данных, управляющую тем, как сервер NPAS аутентифицирует удаленные пользователи. Например, вы можете настроить сервер NPAS для аутентификации пользователей с помощью удаленного сервера Radius-прокси, который проверяет учетные данные пользователей на другом удаленном сервере аутентификации.

| Примеры настроек политики доступа на учетные данные | Ответы и инструкции |

|---|---|

| Как настроить сервер NPAS для использования удаленного сервера Radius-прокси? | В консоли управления сервером NPAS перейдите в раздел Провайдеры услуг и выберите Добавить. Затем укажите удаленный сервер Radius-прокси и следуйте инструкциям по настройке его для аутентификации пользователей. |

| Какие другие провайдеры услуг доступны в NPAS? | В консоли управления сервером NPAS перейдите в раздел Провайдеры услуг и выберите Добавить. Затем просмотрите доступные провайдеры услуг и выберите тот, который вы хотите настроить. |

| Как установить политику доступа на учетные данные? | В консоли управления сервером NPAS перейдите в раздел Провайдеры услуг и выберите провайдер услуг, который вы хотите настроить. Затем укажите политику доступа на учетные данные и следуйте инструкциям по настройке ее. |

С использованием этих функций и настроек конфигурации сервер NPAS Windows Server 2016 может обеспечить более гибкую и безопасную систему управления доступом пользователей к сети.

Видео:

Быстрый старт Exchange Server 2016

Быстрый старт Exchange Server 2016 by ИТ-Видео 102,501 views 7 years ago 1 hour, 39 minutes