- ИТ База знаний: полезные советы, подробные руководства и обучающие материалы для развития в сфере информационных технологий

- Как сгенерировать ключ SSH в Windows

- Материалы по изучению SSH

- Установка и настройка SSH-сервера

- Подключение к SSH-серверу

- Основные команды SSH

- Как добавить ключ SSH на удаленный сервер

- Команды командной строки для работы с SSH

- 1. ssh

- 2. ssh-keygen

- 3. ssh-copy-id

- 4. scp

- 5. ssh-add

- Подключение к удаленному серверу по SSH

- Создание ключа SSH

- Настройка сервера для подключения по SSH

- Подключение по SSH

- Разница между ключами RSA и DSA в SSH

- Ключи RSA в SSH

- Ключи DSA в SSH

- Как установить и настроить OpenSSH в Windows

- Установка OpenSSH

- Настройка OpenSSH

- Использование SSH-туннелей для безопасной передачи данных

- SSH-переадресация портов: примеры и инструкции

- Как резервировать и восстанавливать ключи SSH

- Резервирование ключей SSH

- Восстановление ключей SSH

- Проблемы и их решения при использовании SSH в Windows

- Видео:

- Курс обучения "IT-директор (Руководитель IT отдела)" — 8 секретов руководителей IT-отдела

ИТ База знаний: полезные советы, подробные руководства и обучающие материалы для развития в сфере информационных технологий

В современном мире информационных технологий важно быть в курсе последних новостей и уметь эффективно работать с различными программными продуктами. Каждый год в области ИТ появляются новые технологии и инструменты, которые помогают повышать эффективность работы и улучшать процессы в организации. Для пользователей ИТ-сферы непременной частью работы является настройка и управление различными ресурсами и сервисами.

Одним из таких ресурсов является контроллер доменного сервера. Это серверное программное обеспечение, которое управляет доступом пользователей и ресурсов в сети. Доменный контроллер позволяет объединить пользователей в группы и назначать им определенные разрешения на доступ к файлам и папкам.

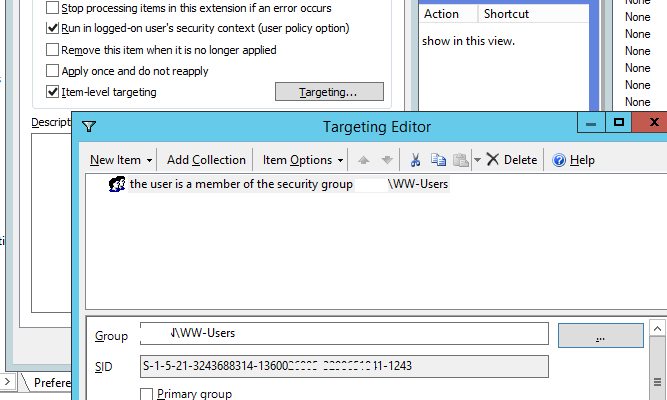

Для настройки политики доменного сервера можно использовать инструменты, такие как Group Policy Management (GPMC), Group Policy Object Editor (GPOE) и Group Policy Management Console (GPMC). Эти инструменты помогают администратору создавать и управлять групповыми политиками в сети.

Воспользуемся одним из инструментов — Group Policy Management (GPM). Для этого можно использовать команду grouppolicymanagement.msc в окне «Выполнить» или создать ярлык на эту оснастку. Обязательно наличие прав администратора для запуска ярлыка.

После запуска GPM выберем действие «Создать политику и подключить ее к объекту». Здесь мы можем выбрать объект, к которому хотим подключить политику, например, «Пользователи» или «Компьютеры». После выбора объекта можно приступить к созданию самой политики.

Основные настройки политик можно проводить как в ГПО, так и с помощью Preferences. В ГПО содержится набор настроек, которые применяются к объекту, назначенному в выбранной политике. Используя настройки Preferences, можно настроить различные параметры, такие как настройки безопасности, сетевые настройки, разрешения и другие.

Как сгенерировать ключ SSH в Windows

Для работы с серверными ресурсами в корпоративной сети обычно используются ключи SSH. Они позволяют безопасно подключаться к серверам и автоматизировать процессы работы с общими ресурсами. В данной статье рассмотрим, как создать ключ SSH в Windows.

Для начала установите программу OpenSSH, для этого выполните следующие действия:

| Шаг 1: | Откройте «Панель управления» и выберите «Программы». |

| Шаг 2: | Выберите «Включить или отключить компоненты Windows». |

| Шаг 3: | Найдите и поставьте галочку напротив «OpenSSH-сервер» и «OpenSSH-клиент». |

| Шаг 4: | Нажмите «ОК» и дождитесь завершения установки. |

После установки OpenSSH перейдите к генерации ключа SSH:

1. Откройте «Диспетчер файлов» в режиме администратора и перейдите в папку «C:\Users\ваше_имя_пользователя\.ssh». Если папка не существует, создайте ее.

2. Создайте новый файл под названием «id_rsa.pub».

3. Откройте файл в любом текстовом редакторе и скопируйте его содержимое.

4. Теперь вы можете использовать этот файл для подключения к серверам по SSH.

5. Дополнительно, вы можете создать ярлык для быстрого запуска «Диспетчера файлов» с правами администратора. Для этого создайте ярлык файла «explorer.exe», откройте его свойства, перейдите на вкладку «Ярлык», нажмите «Дополнительно» и поставьте галочку напротив «Запуск от имени администратора».

Также, при работе в компании с доменом и примененными групповыми политиками, можно создать ключ SSH с помощью GPO. Для этого выполните следующие шаги:

1. Откройте «Групповую политику» и перейдите к пункту «Пользовательская конфигурация» -> «Настройки Windows» -> «Настройки управления» -> «Ресурсные менеджеры» -> «Файловые системы».

2. Нажмите правой кнопкой мыши на общую папку или диск, к которым нужно получить доступ по SSH, и выберите «Свойства».

3. Во вкладке «Разрешения» нажмите кнопку «Создать» и выберите группу пользователей, которым нужно предоставить доступ.

4. Откройте «Сервер диспетчера групп политики» и создайте новую политику или откройте уже существующую.

5. В разделе «Компьютерная конфигурация» -> «Параметры Windows» -> «Настройки безопасности» -> «Параметры локальной политики» нажмите правой кнопкой мыши на «Параметры безопасности» и выберите «Импортировать список безопасности».

6. Выберите запускаемый файл «OpenSSH-Win64.distrib», он находится в папке установки OpenSSH.

7. Нажмите «ОК» и перезагрузите компьютер или сервер.

После выполнения этих шагов вы сможете подключаться к общему ресурсу через SSH. Будьте внимательны при работе с ключами SSH, так как они обеспечивают безопасность данных и доступ к корпоративным ресурсам.

Материалы по изучению SSH

Установка и настройка SSH-сервера

Для создания SSH-соединения между клиентом и сервером необходимо установить и настроить SSH-сервер. Пошаговые инструкции по установке SSH-сервера на различные операционные системы (Windows, Linux, Mac) можно найти в официальной документации SSH.

Подключение к SSH-серверу

После установки SSH-сервера, вы можете подключиться к нему с помощью SSH-клиента. В этом разделе представлены инструкции по подключению к SSH-серверу с использованием различных программ и команд, включая PuTTY (для Windows), OpenSSH (для Linux) и Terminal (для Mac).

Подключение к SSH-серверу с помощью программы PuTTY:

- Запустите программу PuTTY.

- В поле «Host Name» введите IP-адрес или доменное имя SSH-сервера.

- Выберите порт (по умолчанию 22) и протокол (SSH).

- Нажмите кнопку «Open» для установки SSH-соединения.

- При первом подключении вам может быть предложено принять ключ SSH-сервера.

- После успешного подключения вам будет предложено ввести имя пользователя и пароль.

Основные команды SSH

После подключения к SSH-серверу, вы можете использовать различные команды для работы с сервером. В этом разделе представлены основные команды SSH, которые могут быть полезны администраторам:

ssh username@hostname— подключение к SSH-серверу с использованием имени пользователя и имени хоста;scp file username@hostname:path— копирование файла на SSH-сервер;ssh-keygen— генерация SSH-ключей;ssh-add— добавление SSH-ключей в аутентификацию;ssh-keyscan hostname— сканирование ключей SSH-сервера;ssh-copy-id username@hostname— копирование публичного SSH-ключа на сервер.

Эти материалы по изучению SSH помогут вам освоить основы работы с SSH-протоколом и самостоятельно построить безопасные соединения между компьютерами и серверами.

Как добавить ключ SSH на удаленный сервер

Для настройки доступа к удаленному серверу по протоколу SSH с использованием ключей, необходимо выполнить следующие действия:

- Сгенерировать ключ SSH

- Установить сгенерированный ключ на удаленном сервере

- Настроить доступ через ключи SSH

Для этого можно использовать оснастку ssh-keygen в командной строке. Пример команды: ssh-keygen -t rsa -b 4096.

Для этого можно воспользоваться командами ssh-copy-id или скопировать содержимое публичного ключа в файл ~/.ssh/authorized_keys на удаленном сервере.

Используя файл ~/.ssh/config на локальном компьютере или глобальную настройку SSH на сервере, необходимо указать путь к приватному ключу и настройки для подключения к удаленному серверу.

После выполнения этих шагов вы сможете подключиться к удаленному серверу с использованием ключа SSH без указания пароля.

Команды командной строки для работы с SSH

В этом разделе вы найдете основные команды командной строки для работы с SSH.

1. ssh

Команда ssh используется для подключения к удаленному серверу или компьютеру. Синтаксис команды:

ssh user@hostnameГде user – имя пользователя на удаленном сервере, а hostname – IP-адрес или доменное имя удаленного сервера.

2. ssh-keygen

Команда ssh-keygen используется для генерации пары ключей для аутентификации при подключении по SSH. Синтаксис команды:

ssh-keygenПо умолчанию ключи генерируются в папке ~/.ssh. После генерации ключей можно скопировать публичный ключ на удаленный сервер с помощью команды ssh-copy-id.

3. ssh-copy-id

Команда ssh-copy-id используется для копирования публичного ключа на удаленный сервер. Синтаксис команды:

ssh-copy-id user@hostnameГде user – имя пользователя на удаленном сервере, а hostname – IP-адрес или доменное имя удаленного сервера.

4. scp

Команда scp позволяет копировать файлы между двумя удаленными серверами или между локальной машиной и удаленным сервером. Синтаксис команды:

scp source_file user@hostname:destination_fileГде source_file – путь к исходному файлу, user – имя пользователя на удаленном сервере, hostname – IP-адрес или доменное имя удаленного сервера, destination_file – путь к файлу на удаленном сервере.

5. ssh-add

Команда ssh-add используется для добавления личного ключа в аутентификационный агент SSH. Синтаксис команды:

ssh-add ~/.ssh/private_keyГде ~/.ssh/private_key – путь к приватному ключу.

Это только некоторые основные команды для работы с SSH. SSH предоставляет широкие возможности для удаленного управления компьютерами и серверами. Не стесняйтесь использовать дополнительные команды и изучать документацию для расширения своих навыков.

Подключение к удаленному серверу по SSH

Создание ключа SSH

- Откройте командную строку на вашем компьютере.

- Введите команду ssh-keygen -t rsa -b 4096 -C «your_email@example.com», где your_email@example.com — ваш email, зарегистрированный на сервере.

- Выберите место для сохранения файла ключа на вашем компьютере.

- Введите фразу-пароль для защиты вашего ключа.

- Ключ будет сгенерирован и сохранен на вашем компьютере в формате

id_rsa.pub.

Настройка сервера для подключения по SSH

Чтобы разрешить подключение по SSH к удаленному серверу, вы должны выполнить следующие действия:

- На сервере откройте файл

/etc/ssh/sshd_configдля редактирования. - Установите значение

PermitRootLogin noдля запрета подключения под рутом. - Раскомментируйте и установите значение

PermitEmptyPasswords noдля запрета пустых паролей. - Перезапустите службу SSH с помощью команды

sudo service ssh restart.

Подключение по SSH

Для подключения к удаленному серверу по SSH, выполните следующие действия:

- Откройте терминал на вашем компьютере.

- Введите команду

ssh username@server_ip_address, где username — ваше имя пользователя на сервере, а server_ip_address — IP-адрес удаленного сервера. - Укажите фразу-пароль, если она была создана при создании ключа SSH.

После успешного подключения вы сможете управлять удаленным сервером с помощью команд, позволяющих выполнять различные действия.

Разница между ключами RSA и DSA в SSH

Ключи RSA в SSH

Ключи RSA (Rivest-Shamir-Adleman) являются наиболее распространенным типом ключей в SSH. Они основаны на математической задаче факторизации больших чисел, что делает их надежными для использования в криптографии.

Для генерации ключей RSA в SSH можно воспользоваться программой ssh-keygen. Ключи RSA имеют размерность, например 2048 или 4096 бит. Более длинные ключи обеспечивают большую степень безопасности, но могут занимать больше ресурсов при использовании.

При подключении к серверу с использованием ключей RSA, клиент отправляет свой публичный ключ, а сервер проверяет его подлинность и разрешает доступ, если ключ совпадает с заранее установленным.

Ключи DSA в SSH

Ключи DSA (Digital Signature Algorithm) также широко используются в SSH. Они основаны на математической задаче подписи и проверки цифровых подписей.

Генерация ключей DSA осуществляется программой ssh-keygen. Ключи DSA имеют фиксированную размерность 1024 бита. По сравнению с ключами RSA, ключи DSA обеспечивают более быстрое создание подписей, но обычно имеют большую вычислительную сложность при проверке подписей.

Какой тип ключей выбрать — RSA или DSA? В большинстве случаев, RSA ключи являются предпочтительными, так как они обеспечивают более высокую безопасность и могут использоваться с разными длинами. Однако, в некоторых ситуациях, использование DSA ключей может быть полезно из-за их быстрого создания подписей.

В итоге, выбор между ключами RSA и DSA в SSH зависит от ваших предпочтений и требований безопасности. Какой бы тип ключей вы ни выбрали, помните, что безопасность вашей системы в основном зависит от безопасности и секретности ключей.

Как установить и настроить OpenSSH в Windows

Установка OpenSSH

1. Для начала загрузите загрузочный образ Windows Server 2019/2016/2012 (в зависимости от вашей версии операционной системы) с официального сайта Microsoft.

2. Затем создайте групповую политику в доменном контроллере, чтобы разрешить установку OpenSSH на серверах. Для этого выполните следующие действия:

- Запустите «Групповые политики» с помощью команды gpedit.msc в командной строке или через меню «Пуск».

- Выберите «Ресурсы по имени» -> «Resourse Manager» -> «Общий ресурс» -> «Пользователи» -> «Пользователь».

- Щелкните правой кнопкой мыши на выбранном пользователе и выберите «Создать политику для пользователя».

- Введите название политики и выберите «Создать».

3. После создания политики вам потребуется создать ярлык, который будет использоваться для запуска OpenSSH. Чтобы создать ярлык, выполните следующие действия:

- Откройте папку «C:\Program Files\OpenSSH» (или другую папку, если вы указали другой путь установки) и найдите файл «ssh.exe».

- Щелкните правой кнопкой мыши на файле «ssh.exe» и выберите «Отправить» -> «На рабочий стол (ярлык)».

Настройка OpenSSH

1. Для начала откройте редактор групповых политик, выполните следующие действия:

- Откройте «Серверные возможности» -> «Групповые политики».

- Выберите «Объект ГП» -> «Пользователи» -> «User Configuration» -> «Программы» -> «Запуск программ и скриптов».

- Щелкните правой кнопкой мыши в области справа и выберите «Создать» -> «Значение ресурса».

- В качестве ресурса укажите путь к ярлыку, который вы создали ранее.

2. Теперь можно приступить к настройке OpenSSH для подключения к удаленным серверам. Для этого выполните следующие действия:

- Откройте файл «sshd_config» в папке «C:\ProgramData\ssh» (или другой путь, если вы указали другую папку установки).

- Настройте необходимые параметры в файле «sshd_config». Например, вы можете указать порт, на котором будет запускаться SSH сервер, или разрешить только определенным пользователям подключаться.

- Сохраните изменения в файле «sshd_config».

3. После настройки OpenSSH можно запустить службу OpenSSH. Для этого выполните следующие действия:

- Откройте «Серверные возможности» -> «Групповые политики» -> «Объект ГП» -> «Пользователи» -> «User Configuration» -> «Навигация» -> «Столы».

- Выберите «Этот ресурс является общим».

- Выберите «Загрузке» -> «Сетевое подключение» -> «ssh.exe» -> «Загружается из usb-накопителя».

Теперь у вас есть установленный и настроенный OpenSSH в Windows. Вы можете использовать его для удобного и безопасного подключения к удаленным серверам по протоколу SSH.

Использование SSH-туннелей для безопасной передачи данных

SSH-туннели представляют собой механизм, позволяющий безопасно передавать данные между удаленным сервером и клиентом через незащищенную сеть, такую как Интернет. Использование SSH-туннелей особенно полезно, когда требуется передача конфиденциальной информации, такой как пароли, банковские данные и так далее.

Для установки SSH-туннеля между клиентом и сервером необходимо выполнить следующие шаги:

- На сервере, к которому нужно подключиться, установите SSH-сервер.

- На клиентском компьютере установите SSH-клиент.

- Запустите SSH-туннель на клиенте и настроите его для подключения к серверу.

- Установите SSH-сессию между клиентом и сервером.

- Передавайте данные через SSH-туннель.

Для создания SSH-туннеля можно использовать различные программы, такие как PuTTY, OpenSSH и другие. В следующем примере мы рассмотрим использование PuTTY для создания SSH-туннеля.

Шаг 1: Установка PuTTY.

Для установки PuTTY на компьютере перейдите на официальный сайт PuTTY и загрузите установочный файл. Запустите установку и следуйте инструкциям на экране для установки программы.

Шаг 2: Запуск PuTTY и создание SSH-туннеля.

После установки PuTTY запустите программу. В поле «Host Name» введите адрес сервера, к которому требуется подключиться, а в поле «Port» укажите порт SSH (обычно 22).

Настройте SSH-туннель, выбрав пункт «SSH» в разделе «Connection» слева. Затем введите номер порта для туннеля в поле «Source port» и адрес и порт сервера, к которому требуется подключиться, в поле «Destination». Например, если вам нужно передать данные со своего локального компьютера на порт 3306 сервера с IP-адресом 192.168.0.1, введите «3306» в поле «Source port» и «192.168.0.1:3306» в поле «Destination».

Шаг 3: Установка SSH-сессии.

После настройки SSH-туннеля нажмите кнопку «Open», чтобы установить SSH-сессию с сервером. Введите свои учетные данные для авторизации.

Шаг 4: Передача данных через SSH-туннель.

После установки SSH-сессии вы можете передавать данные через SSH-туннель, используя ресурсы сервера. Например, вы можете запустить программу на сервере и получить доступ к этой программе через SSH-туннель.

Использование SSH-туннелей — полезное решение для безопасной передачи данных между удаленными серверами и клиентами. Этот метод позволяет обеспечить конфиденциальность и защиту данных при их передаче по общим сетям.

SSH-переадресация портов: примеры и инструкции

Основным преимуществом SSH является возможность перенаправления портов. Используя команду SSH, вы можете преобразовать порты на удаленном компьютере и направить их на свой локальный компьютер. Это полезно, когда вам нужно создать безопасное соединение с удаленным сервером или перенаправить доступ к определенным сервисам или портам.

Вот несколько примеров и инструкций, как использовать SSH-переадресацию портов:

1. Переадресация порта на локальный компьютер:

Чтобы перенаправить порт на локальный компьютер через SSH, используйте следующую команду:

ssh -L <локальный порт>: <удаленный адрес>: <удаленный порт> <пользователь>@<хост>

В этой команде вы должны заменить <локальный порт> на номер порта, на который вы хотите перенаправить трафик. Замените <удаленный адрес> и <удаленный порт> на адрес и порт сервера, к которому вы хотите подключиться. <пользователь> и <хост> — это ваши учетные данные для подключения к серверу.

2. Переадресация порта на удаленный компьютер:

Чтобы перенаправить порт на удаленный компьютер с использованием SSH, используйте следующую команду:

ssh -R <удаленный порт>: <локальный адрес>: <локальный порт> <пользователь>@<хост>

В этой команде вы должны заменить <удаленный порт> на номер порта удаленного компьютера, на который вы хотите перенаправить трафик. Замените <локальный адрес> и <локальный порт> на адрес и порт вашего компьютера. <пользователь> и <хост> — это ваши учетные данные для подключения к серверу.

3. Пример использования SSH-перенаправления портов:

Допустим, у вас есть сервер с IP-адресом 192.168.0.100, на котором запущено веб-приложение на порту 8080. Вы хотите получить доступ к этому веб-приложению с локального компьютера. Вы можете использовать следующую команду:

ssh -L 8888:localhost:8080 user@192.168.0.100

Используя эту команду, вы создаете SSH-туннель между вашим компьютером и удаленным сервером, перенаправляя все соединения с порта 8888 на порт 8080 на удаленном сервере. Затем вы можете открыть веб-браузер и ввести адрес «localhost:8888», чтобы получить доступ к веб-приложению.

SSH-переадресация портов может быть очень полезной при работе с удаленными серверами или при обеспечении безопасного доступа к различным сервисам и портам. Это основной инструмент для администрирования и обмена данными в сети.

Как резервировать и восстанавливать ключи SSH

В случае потери или повреждения ключей SSH, важно знать, как их резервировать и восстанавливать, чтобы обеспечить бесперебойный доступ к ресурсам.

Резервирование ключей SSH

Для резервирования ключей SSH, следуйте этим шагам:

- Откройте командную строку или терминал на вашем рабочем компьютере.

- Вводите следующую команду для создания нового ключевого файла:

ssh-keygen -t rsa -b 4096 -C "your_email@example.com"

Замените «your_email@example.com» на вашу электронную почту.

- Следуйте инструкциям по генерации ключей SSH.

- Для сохранения ключей в определенном месте, используйте следующую команду:

ssh-copy-id -i ~/.ssh/id_rsa.pub user@server

Замените «user» на ваше имя пользователя и «server» на адрес или IP-адрес вашего SSH-сервера.

Восстановление ключей SSH

Для восстановления ключей SSH, следуйте этим шагам:

- Откройте командную строку или терминал на вашем рабочем компьютере.

- Используйте команду:

ssh-keygen -p -f ~/.ssh/id_rsa

Эта команда позволяет изменить пароль или восстановить ключи SSH.

- Следуйте инструкциям, чтобы восстановить или изменить ключи SSH.

После резервирования и восстановления ключей SSH, вы сможете снова подключиться к вашим удаленным ресурсам без ввода пароля каждый раз.

Управление ключами SSH является важным аспектом работы с удаленными ресурсами. Резервирование и восстановление ключей поможет вам избежать потери доступа и обеспечить безопасный доступ к вашим серверам и ресурсам.

Проблемы и их решения при использовании SSH в Windows

При использовании SSH (Secure Shell) в операционной системе Windows могут возникать различные проблемы, связанные с настройкой и установкой. В этом разделе мы рассмотрим основные проблемы и их решения для обеспечения безопасного и эффективного соединения.

1. Установка SSH-сервера

Для начала работы с SSH в Windows нужно установить соответствующий SSH-сервер. Один из самых популярных вариантов — OpenSSH. Чтобы установить его, можно воспользоваться инструментом Chocolatey или загрузить дистрибутив OpenSSH с официального сайта.

2. Настройка прав доступа

После установки SSH-сервера в Windows необходимо настроить права доступа для пользователей. Для этого можно воспользоваться групповыми политиками (GPO) или изменить права на файловом уровне.

3. Создание пользователей

Для использования SSH в Windows нужно создать пользователей, которым разрешен доступ по SSH. Это можно сделать с помощью утилиты PowerShell или через интерфейс администратора Windows.

4. Подключение к серверу

После установки и настройки SSH-сервера в Windows пользователи могут подключаться к нему с помощью SSH-клиента, например PuTTY или Git Bash. Для подключения нужно указать IP-адрес или доменное имя сервера, а также имя пользователя и пароль.

5. Использование групповых политик

Для управления SSH-настройками в Windows можно использовать групповые политики (GPO). С их помощью можно установить разрешения на доступ, настроить ключи и другие параметры.

6. Запуск SSH-сервера при загрузке Windows

Для автоматического запуска SSH-сервера при загрузке Windows можно создать ярлык на исполняемый файл OpenSSH в папке «Автозагрузка» или настроить его запуск через службы Windows.

7. Особенности настройки SSH в корпоративных сетях

В корпоративных сетях могут быть дополнительные ограничения и настройки безопасности, которые могут повлиять на использование SSH. При установке и настройке SSH в таких сетях следует обратить внимание на требования безопасности и согласовать изменения с администратором сети.

В данном разделе мы рассмотрели основные проблемы и их решения при использовании SSH в операционной системе Windows. С помощью этих советов вы сможете настроить безопасное подключение и обмен данными в вашей сети.

Видео:

Курс обучения "IT-директор (Руководитель IT отдела)" — 8 секретов руководителей IT-отдела

Курс обучения "IT-директор (Руководитель IT отдела)" — 8 секретов руководителей IT-отдела by БИЗНЕС АКАДЕМИЯ МБА СИТИ 1,743 views 2 years ago 5 minutes, 44 seconds